蓝盟IT外包,任正非号召准备过苦日子,企业如何让管理增值?蓝盟IT外包,没有比特币,区块链行业能继续发挥作用吗?蓝盟IT外包,?CentOS和Ubuntu,谁是Web服务器的最佳选择?蓝盟IT外包,?无服务器计算:功能和基础架构即服务蓝盟IT外包,IT行业的灾难:所有操作系统内核都可能被劫持或崩溃!蓝盟IT外包,专业的IT外包公司告诉您如果打印机发送任务而不打印,该怎么办蓝盟IT外包,如何解决电脑屏幕无法正常工作的问题?蓝盟IT外包,2019年IT外包服务市场的发展趋势蓝盟IT外包,如何做好IT外包评估和评估?企业应该注意哪些问题?蓝盟IT外包,哪些公司更适合选择IT外包服务?蓝盟IT外包,如果打印机突然无法打印怎么办?蓝盟IT外包,2019年中国大数据产业布局和发展趋势预测蓝盟IT外包,关于我国制造业企业建设的思考与实践蓝盟IT外包,企业物联网中的身份管理问题蓝盟IT外包,净捕鱼行的五大威胁是2019年上半年首次安全审查蓝盟IT外包,最近在网络安全领域的7次重大收购蓝盟IT外包,微软正试图摆脱Windows 10的传统密码蓝盟IT外包,不要害怕物联网项目会失败!蓝盟IT外包,如何抵御基于浏览器的网络攻击蓝盟IT外包,在搜索引擎优化和用户体验中大量使用大数据蓝盟IT外包,快速命令行提示:权限蓝盟IT外包,10 Linux中流行的Visio替代品蓝盟IT外包,网络故障排除的五个简单步骤蓝盟IT外包,7月Global Web Server调查报告:nginx好坏参半蓝盟IT外包,iTalentU2019即将推出,PaaS应用程序将等待您的到来蓝盟IT外包,大脑 - 计算机界面第一次可以实时读取人类语言。蓝盟IT外包,5个超级好网站,百度云盘不够,最好默默收集蓝盟IT外包,网络安全法律法规需要多少费用?蓝盟IT外包,IT运维没做好这一点,恭喜你,这个锅你背定了蓝盟IT外包,为什么人们担心云中的个人数据?蓝盟IT外包,当您的计算机在维修店验证维修时,您可以反击但无法修复。原因在于此蓝盟IT外包,灵活的消费模式可降低IT开销并有助于投资蓝盟IT外包,5年后,哪一个是最热门的? 2025年的主要趋势:零搜索时代即将来临蓝盟IT外包,2018年和2019年中国互联网百强企业的比较分析蓝盟IT外包,在5G的2B和2C之间,还有2H蓝盟IT外包,大数据时代的存储开发有哪些新要求?蓝盟IT外包,智能城市中的大数据存储蓝盟IT外包,什么是Hui Medical?报告总结了主要专家的共识蓝盟IT外包,小心!在构建物联网时应该注意什么?蓝盟IT外包,如何计算边缘计算成本蓝盟IT外包,边缘计算和数据中心管理趋势蓝盟IT外包,那些必备的Mac应用程序和实用工具蓝盟IT外包,三大运营商已被一致整合蓝盟IT外包,5G比4G更安全蓝盟IT外包,这些方法解决了80%的数据清理工作量蓝盟IT外包,未来网络的9个主要安全问题蓝盟IT外包,4种简单的可视化Python数据的方法蓝盟IT外包,安全专业人员需要更好地了解云计算网络蓝盟IT外包,拒绝删除“值得运行”服务器上的库运行故事的服务器遭到大规模攻击的攻击几个小时蓝盟IT外包,4个工具可帮助您浏览Kubernetes蓝盟IT外包,云数据仓库雪花,全景图和记录区蓝盟IT外包,工业安全控制MMS协议分析蓝盟IT外包,2019年12种出色的网络安全实践蓝盟IT外包,网络安全所需的技能不是您的想法蓝盟IT外包,Hash表是什么大数据?蓝盟IT外包,Linux TCP/IP协议栈,数据发送和接收过程,TCP协议功能蓝盟IT外包,8种服务器和应用程序性能监视工具蓝盟IT外包,使Windows 10更强大的软件蓝盟IT外包,微软回应Windows 10问题:依靠AI和机器学习是不可避免的蓝盟IT外包,Google发布了7种语言的新数据集:有效地增强了BERT等多语言模型任务的准确性,达到3倍蓝盟IT外包,安全加强Linux服务器的七个步骤蓝盟IT外包,Collapse OS,一种为黑暗世界中的人类而设计的开源操作系统蓝盟IT外包,如何检查Linux系统服务器?快速检查经典服务器的想法蓝盟IT外包,中国互联网发展报告:后门植入了约26,000个网站蓝盟IT外包,有关容器,微服务,Docker的十大问题蓝盟IT外包,FTP与SFTP两者有什么区别蓝盟IT外包,员工是公司抵御安全威胁的最佳障碍!蓝盟IT外包,大数据和人工智能如何协同工作蓝盟IT外包,阿里腾讯将其视为主要秘密的大数据平台架构的详细说明IT外包新的高层次问题和IT管理要全面服务带领IT走出困局架构发展方向IT的责任与IT外包市场尚不稳定IT服务增长新驱动专业规范才能真正奏效如何通过外包创新加快管理规范化IT外包激励定价模型与频繁失败赞助为什么企业希望IT外包更高效?IT外包建议及行业竞争格局分析实施IT服务标准的IT复杂性外包没带来成本缩减怎么样选择远程服务略高于IT外包所面临的风险IT外包业融入全球视野的发展现状IT外包费用预算难题管好网络基础安全方法第三方IT服务信息化规划与控制方法IT服务外包认识未成熟及套牢风险IT外包客户的心态和下一个5年的前景黑石集团IT外包服务商IT外包的选择IT外包服务前景选择正确的业务合作伙伴咨询和IT外包是重点标准化提升竞争力IT外包转型关键因素与法律风险来源创新IT外包服务收费模式关键在于适应变化2016年IT外包服务趋势及发达国家把服务外包IT外包服务高端市场需求与规模分析及前景预测IT服务外包的标准流程与定义IT服务外包解决方案和安全服务包IT外包网络设计原则与服务的前景IT服务外包优点如何迈好第一步IT外包服务需注意企业哪些可以外包IT服务外包维护数据安全及服务的概念IT服务外包的优势和发展趋势IT外包服务的好处与类型及其优缺点IT外包服务规范未来或呈现“四化”趋势IT外包优势与服务的战略原因2016年IT服务外包的发展与信息共享主要表现IT服务外包必备的故障分级与高效IT对IT外包业务认知及下一站路口IT外包企业的职能与合同应考虑因素 ?IT外包内容和过程及人员的管理企业选择IT外包服务分类提高用户体验选择IT外包服务最好方法文化氛围建设中小企业最佳的解决方案IT怪现状IT服务外包“主动管理”简单实用零网管企业IT外包服务免费咨询活动IT外包服务突破人才流失企业钟情原因浅谈IT项目外包的工作与意义IT如何创造价值与管理发展方向新的IT服务持续性规划和企业外包的好处企业IT开支如何花IT管理需求IT服务的新观念中小企业的对策选择蓝盟IT外包,大数据应用向电梯媒介延伸,暴露个人信息有多可怕?蓝盟IT外包,骄傲和沮丧:云计算时代的IT工蓝盟IT外包,换句话说:IT外包的发展趋势。蓝盟IT外包,如何为中小企业选择IT运维系列技术?中国IT外包服务市场发展趋势蓝盟IT外包,公司选择IT外包的七个理由蓝盟IT外包,IT外包服务和流程蓝盟IT外包,网络是业务信息传输的主要形式,网络的可靠性是公司高效运营的可靠保证蓝盟IT外包,这两个银行木马将影响国内用户和企业蓝盟IT外包,Surface有什么用?看看这个授权的第三方数据报告蓝盟IT外包,如何理解云计算中的IaaS、PaaS和SaaS?蓝盟IT外包,企业选择IT桌面运维外包的趋势逐渐明显蓝盟IT外包,IT桌面操作人员的内容是什么?为什么它对业务开发如此重要?蓝盟IT外包,选择合适的外包公司才是王道蓝盟IT外包,桌面外包可以解决哪些问题?蓝盟IT外包,ITIL应用程序指导IT外包管理业务。蓝盟IT外包,中国的信息技术服务标准即将公布蓝盟IT外包,IT服务管理选项:预设?还是SaaS?蓝盟IT外包,电脑维护的相关技巧蓝盟IT外包,IT桌面的标准服务蓝盟IT外包,?骄傲和沮丧:云计算时代的IT工作蓝盟IT外包,IT外包的5个理由、好处对公司的业务更有利IT外包服务,?IT外包劳动力来自哪里?IT外包,规划和转移。正确定位IT的运维蓝盟IT外包,?哪些IT公司可以外包?蓝盟IT外包,在IT外包公司如何快速成长?蓝盟IT外包,?IT外包公司有什么样的经验?蓝盟IT外包,?关于分包的十大建议蓝盟IT外包,IT运维面临困惑蓝盟IT外包,?IT运维服务问题蓝盟IT外包,管理IT服务行业的技术转型需要克服这四个问题蓝盟IT外包,?IT运维的主要内容蓝盟IT外包,IT运维管理趋势蓝盟IT外包,公司是否需要外部IT服务?这7点看优势和劣势!蓝盟IT外包,企业不想浪费资金?看这四种IT外包服务方式!蓝盟IT外包,?集中式IT采购有哪些优势?该公司年销售额超过1亿元!蓝盟IT外包,?您想降低运营成本吗?这五家公司适合IT外包!蓝盟IT外包,在为一千多家领先公司服务的过程中,IT外包服务提供商的外包是什么?蓝盟IT外包,总体趋势,服务器虚拟化的十大主要好处蓝盟IT外包,解决虚拟化问题的十大杀手蓝盟IT外包,避实就虚?历数服务器虚拟化关键步骤蓝盟IT外包,如何在虚拟化环境下进行数据存储管理蓝盟IT外包,IT产品是自己购买,还是交给IT外包公司呢?蓝盟IT外包,数据中心管理和优化技术迎来了新的风潮蓝盟IT外包,根据中心如何为域名服务器提供保护蓝盟IT外包,防止对网络的攻击,这个路由器的维护吗?蓝盟IT外包,2019年,信息和数据的安全性将成为IT行业的首要任务蓝盟IT外包,边缘计算和数据中心的未来蓝盟IT外包,成本并不是企业进入云计算的唯一原因蓝盟IT外包,人工智能在“手动”中是多么“聪明”蓝盟IT外包,ITSM.helpdesk.IT运维管理蓝盟IT外包,在印度之后,中国已成为世界上第二大外包IT服务的国家蓝盟IT外包,您想降低运营成本吗?这五家公司适合IT外包!蓝盟IT外包, 公司的IT收购成本很高,你可以用这个技巧省钱!蓝盟IT外包,在互联网时代,企业需要IT外包服务提供商共同发展。蓝盟IT外包,讨论IT外包服务流程管理部门的职责。蓝盟IT外包,IT外包如何为公司解决问题?蓝盟IT外包,网络维护专家,移动办公室挑战IT服务管理蓝盟IT外包,为了保持安全性和灵活性,运营和维护团队的责任是共享和协调蓝盟IT外包,为什么“专注于客户”是一种方法,而不是教条蓝盟IT外包,网络维护专家,数字繁荣公司的7个特点蓝盟IT外包,为企业提供IT外包服务的几个优势蓝盟IT外包,那些针对男性和女性的事物,IT分包商,运营和维护服务工程师蓝盟IT外包,专家告诉您成为网络管理员的可能性蓝盟IT外包,人力资源如何精确招聘?蓝盟IT外包,数字繁荣公司的7个特征蓝盟IT外包,这两场会议的重点是“大数据”,以帮助中小企业蓝盟IT外包,经过12年的可移植性转移,它今年将“完成”吗?蓝盟IT外包,谁是物联网的“网络”蓝盟IT外包,LeEco云计算包含在不受信任的列表中蓝盟IT外包,人工智能:技术和经济发展的新引擎蓝盟IT外包,IT运营和外包公司的优秀和普遍漏洞蓝盟IT外包,腾讯公开看到微信applet的衰落和夸张蓝盟IT外包,大数据的定义蓝盟IT外包,IT行业的发展前景如何?揭开2019年IT产业发展趋势的神秘面纱蓝盟IT外包,想要进入IT行业,请务必查看本文蓝盟IT外包,公司IT外包服务的目的和好处是什么?蓝盟IT外包,挑战传统的IT运营和外包:如何提前发现可能的入侵?蓝盟IT外包,为什么公司需要IT外包?蓝盟IT外包,2019年,如果北京的IT外包服务蓬勃发展,企业今年如何看待市场?蓝盟IT外包,网络管理还是IT外包?我会帮你解决公司的运营和维护问题。蓝盟IT外包,消费者在网上预订后泄露了这些信息蓝盟IT外包,员工制造麻烦邀功请赏 CIO如何应对?蓝盟IT外包,IT外包操作和维护人员处理服务器故障的方法摘要蓝盟IT外包,找不到可靠的IT服务外包商?这个指标非常重要!蓝盟IT外包,最终解决方案使用验证工具解决服务器网络问题?蓝盟IT外包,中小企业的IT管理受到伤害,安全SaaS能否真正软化?蓝盟IT外包,您如何打破一般的IT外包问题?蓝盟IT外包,如何衡量IT外包的绩效蓝盟IT外包,员工制造问题并邀请礼物。 CIO如何回应?蓝盟IT外包,从“IT语言”转变为“商业语言”蓝盟IT外包,帮助IT运营专家避免和应对危机的五种方法蓝盟IT外包,从“三个人”到“三个人”,IT的运作和中小企业的维护有多难?蓝盟IT外包,人工智能与IT的操作和维护兼容,建立了一个用于大数据智能分析的开放实验室蓝盟IT外包,IT服务管理 - IT外包行业蓝盟IT外包,用于管理人员和事物的IT外包服务蓝盟IT外包,技术应用趋势蓝盟IT外包,IT领导者应如何规划灾难准备蓝盟IT外包,IT服务管理为我们提供了什么?蓝盟IT外包,IT行业的高薪能持续多久?蓝盟IT外包,Oracle帮助营销专业人员为每个客户创造独特的体验蓝盟IT外包,防止对网络的攻击,你做这个路由器的维护吗?蓝盟IT外包,IT自我购买?还是IT外包公司?比较清楚!蓝盟IT外包,CIO如何在人文环境中创造良好的工作环境?蓝盟IT外包,“侠盗猎车手”席卷全国,看看如何防范它蓝盟IT外包,如何根据公司的步伐使IT的运营和维护更新?蓝盟IT外包,中美贸易战,IT领域也暗流涌动蓝盟IT外包,5G手机疯狂8000开始首次体验带有WiFi的5G网络蓝盟IT外包,什么是操作和IT外包维修的责任?蓝盟IT外包,建立IT外包服务的目的和好处是什么?蓝盟IT外包,华为的新ICT非常可靠,使公司能够采用数字化转型蓝盟IT外包,深度| 5G即将到来,但你必须支付这些价格!蓝盟IT外包,网络层协议划分VLAN,你会用吗?蓝盟IT外包,接近数据中心:如何接近托管服务提供商?蓝盟IT外包,网络安全和水坑攻击蓝盟IT外包,那些东西或技术创新更新,服务器硬件更新蓝盟IT外包,中小企业如何成功实现数字化转型?这种操作和维护非常重要!蓝盟IT外包,中小企业的一项IT服务概况蓝盟IT外包,您是否已经了解IT外包市场的发展趋势?蓝盟IT外包,易于理解,了解移动网络的“弱”和“慢”蓝盟IT外包,IT人才稀缺,专业人士必须具备这项技能!蓝盟IT外包,IT外包服务的实际实施蓝盟IT外包,互联网趋势是最新版本,IT行业欢迎这些变化蓝盟IT外包,业务变化始于“云”云中的服务带来了新的业务模式蓝盟IT外包,办公设备更新和更新服务包括哪些内容?蓝盟IT外包,操作和维护不是后锅,填充孔和灭火。价值在于整合和交付蓝盟IT外包,IT服务的价格是多少?您需要低价还是高质量的服务?蓝盟IT外包,网络安全“习惯性犯罪分子”,未知的秘密是什么?蓝盟IT外包,有这么多的互联网招聘平台,你真的使用它们吗?蓝盟IT外包,运营管理和IT维护:网络管理软件时代的转型蓝盟IT外包,有效的IT运营和维护,提高效率和降低成本蓝盟IT外包,保持你的钱包活着!明年寒流更冷,IT行业在哪里?蓝盟IT外包,关于数据恢复蓝盟IT外包,模块和简要内容包含在公司的IT外包服务中蓝盟IT外包,定期检查是防止失败的相对便宜的手段蓝盟IT外包,IT外包运维的责任是什么蓝盟IT外包,我们公司显然有IT,为什么要选择像蓝盟这样的IT外包?蓝盟IT外包,什么是IT服务外包公司?寻找工作的IT精英即将到来!蓝盟IT外包, 如何判断电脑是否是固态硬盘?蓝盟IT外包,IPv6家庭路由器设备如何支持?评估报告即将到来蓝盟IT外包,会计师事务所如何发展自己的“互联网+”路线?蓝盟IT外包,有什么阻止黑客DDoS受到攻击的要点?蓝盟IT外包,在线欺诈的新渠道中的虚假和假冒移动应用程序蓝盟IT外包,你还在花钱捍卫DDoS吗?使用iptables 5技巧获得免费的SYN泛洪攻击!蓝盟IT外包,在2019年,行业洗牌,IT外包公司如何定位?蓝盟IT外包,以市场运营管理和IT维护中国的第一部分的优势,什么是锐捷网络?蓝盟IT外包,这三个欧洲国家对华为来说足够勇敢:他们无法阻止美国阻止华为蓝盟IT外包,在AWS推出12年后,亚马逊终于赢得了AWS.COM的品牌名称!上海IT外包,工业互联网将为多个行业带来“最大增长”蓝盟IT外包,中国操作系统的过去事件蓝盟IT外包,IT外包比以往任何时候都更重要的四个原因蓝盟IT外包,传统数据库只需点击一下云端Aliyun PolarDB即可发布重要更新蓝盟IT外包,建筑设计的五个核心要素是什么?蓝盟IT外包,如何知道您是否适合使用Wi-Fi 6?蓝盟IT外包,如何使云数据管理更易于管理和一致蓝盟IT外包,利用云的能量提供终极体验蓝盟IT外包,通常Redis缓存需要什么数据蓝盟IT外包,分布式存储 - MySQL数据库和复制事务蓝盟IT外包,IT外包未来的发展趋势【蓝盟IT外包】IT小技巧如何在Windows 10上恢复旧的“Alt + Tab”体验蓝盟IT外包,物联网如何运作的第3部分:数据处理蓝盟IT外包,悄悄地,伸手去拿无线路由安全保护系列蓝盟IT外包,云计算如何重新定义业务与IT之间的关系蓝盟IT外包,大数据在事故成本控制中的作用

1月18日,任正非先后签署了006和007元旦总统的电子邮件,要求改革人力资源体系自去年12月以来,他一直围绕着长期运行的比特币。从今年开始,似乎有一种草原趋势。他一路开车,赶紧走向“激增”的快车道在CentOS和Ubuntu的比较中,我将概述两个Linux发行版的主要功能,它们将帮助您为VPS选择合适的操作系统安全性是云提供商和客户之间的共同责任。由于云提供商根据操作和控制的需要灵活地组合物理和虚拟化IT和IDC资源,因此该共享模型有助于减轻客户的运营负担。在英特尔芯片巨头更新手册的同时,它很快就能打到这些补丁许多小伙伴遇到打印机在使用打印机后发送打印作业后不会自动打印的情况。为什么台式电脑突然关闭显示器,但主机箱仍在工作?IT外包服务是指客户战略性地选择外部专业技术和服务资源并将全部或部分IT系统外包或工作到专业公司的服务模式目前,IT外包已成为企业IT运营的新趋势,但许多企业对外包结果并不满意。如今,企业安全生产的问题频繁发生。 IT外包的选择已经成为一种趋势,专业人士也会做专业的事情检查打印机是否在线。在大多数打印机上,“OnLine”按钮旁边有一个指示在线状态的指示灯数据显示,2017年中国大数据产业规模达到4700亿元,同比增长30%突然,春风来临,千树和梨开花。”中间平台的概念与本诗中描述的概念一样快。物联网(IOT)包括越来越多的连接设备,从安全摄像头到智能恒温器进入2019年,各种安全漏洞仍在不断涌现。下面我们将总结企业在网络保护中提到的最紧迫的五大网络攻击威胁今天的网络安全比以往任何时候都更加重要。原因是我们比以往任何时候都更紧密地联系在一起实施微软帐户和Windows 10密切联系后,查杀帐户密码似乎是微软的一个障碍请记住,61%的思科调查受访者表示“我们才刚刚开始触及到物联网的表面”,所以,根据一句老话“失败是最好的老师”—— 不要害怕失败,物联网时代才刚刚开始基于浏览器的网络威胁已成为当今许多网络安全专业人士最头疼的问题。那么我们如何防御基于浏览器的网络攻击呢?随着数据分析技术的不断扩展,大数据在搜索引擎优化和用户体验中的双重使用非常重要与所有基于Linux的系统一样,Fedora提供了一组强大的安全功能。其中一个基本功能是文件和文件夹的权限如果您正在Linux中寻找一个好的Visio查看器,这里有一些可以在Linux中使用的Microsoft Visio的替代方案长期从事IT工作的人会发现很多网络问题,其中一些问题很容易诊断和纠正,但有些问题很难弄明白。Netcraft全球网络服务器调查的月度报告“Web服务器调查”是人们了解全球网站数量和服务器市场份额的主要参考。 2019年7月的报告发表iTalentU2019的“PaaS Application Any Door”会议将重点关注PaaS应用,解决人力资源行业的弱点不久之后,我们可以通过思考来编写和聊天并向计算机发送指令每天都有很多人拥有电脑,却无法找到他们想要的资源。他们很长一段时间都找不到他们想要的资源。我真想打破电脑。感觉非常糟糕。随着世界各行业数字化进程的不断加快,各种新的信息和通信技术正在迅速发展,万物互联网逐步走向世界人们经常在工作和日常生活中看到大量个性化的在线广告,但他们很少考虑这些广告如何准确地传达信息我相信生活中的许多人都在他们的计算机中发现了硬件故障,软件故障可以自己解决并非所有工作负载都适用于云,这意味着传统数据中心仍然占有一席之地到2025年,智能技术将渗透到所有家庭,所有组织,全球58%的人口将能够享受5G网络2019年8月14日,中国互联网协会互联网安全产业发展中心和工业和信息化部(工业和信息化部信息中心)启动联合举办第20届中国百强企业100强企业会议和百强企业高峰论坛据说2019年是5G的第一年,从年初到年底,这也反映在对这项新技术的讨论中随着安全大数据时代的到来,安防行业原有的存储技术已经无法满足行业的新需求,特别是公安视频监控网络应用的建设对数据网络共享提出了更高的要求在现代社会,城市长期依赖视频监控来增强公共安全和预防犯罪,而今天的智能城市正在将这些解决方案应用于更多应用,包括交通管理,照明和停车执法智能医疗的定义这是国内外医学和保健领域最受欢迎的术语,它也是分歧的概念,也是最难定义的含义该技术实现企业的人员,机器和设备。它们之间的相关联系可以充分实现对生产过程的实时监控和管理在过去的二十年中,数据中心基础架构专注于集中化和扩展,与大型服务器机房相比,大型共享服务器节省了大量资源和效率今天管理数据中心比以往任何时候都困难得多眼下我的主要办公电脑是MacBook Pro,所以它需要为我准备分派的任何任务做好准备截至2019年7月,运营商的流量收入为3565亿元,但同比增长率为-0.2%。自本月初以来,三家主要运营商提供了无限制的套餐来自救有人说5G网络速度比4G快10到100倍,但网络攻击速度同时增加干净整洁的数据是后续研究和分析的基础物联网(IoT)是数字创新时代最热门的技术之一,它将一切与互联网连接起来数据可视化是任何数据科学或机器学习项目的重要组成部分它是在佛罗里达州奥兰多举行的第9届年度(ISC)2网络安全会议上举行的在2019年9月11日下午,着名的电子商务导购品牌值得购买一个网站,APP突然失败,几个小时无法访问Kubernetes的内置原始学习比学习群集软件,群集文件系统,负载平衡器,疯狂的Apache和Nginx配置,路由器,交换机,防火墙和存储后端——更容易Snowflake,Panoply和Repods是三个云服务,可让您提取,处理,存储和访问托管的云基础架构中的数据MMS(制造消息规范)中文翻译是制造消息规范,在提交MMS之前,我们必须首先简要介绍IEC61850标准。毫不夸张地说,有:家公司可以成为网络犯罪的受害者在信息安全方面,您如何看待?我想这应该是与技术相关的事情,例如防火墙,密码和加密,以及他们试图阻止的数据泄露和事件大数据是哈希表,哈希是通常的翻译,是“哈希”,直接翻译为“哈希”是基于快速访问的角度设计的,也是典型的“时间空间”实践毫不夸张地说,当今的Internet是建立在TCP/IP之上的网络对于每天可能有数十万甚至数百万个请求的大型网络,即使最微不足道的延迟也会造成业务影响如果一个工人想要做好工作,他必须首先打磨工具对于Microsoft,有越来越多的Windows 10系统错误最近,谷歌发布了一个包含七个语言解释对的新数据集:PAWS和PAWS-X。本介绍性文章将向您介绍Linux服务器安全性的基本知识。尽管主要用于Debian/Ubuntu,但是您可以将此处描述的所有内容应用于其他Linux发行版软件开发商Virgil Dupras提出了“全球供应链将在2030年之前崩溃”的想法,并认为在这个巨大崩溃的时代,人们将无法生产大部分电子产品,因为它们依赖于复杂的电子产品系统我最近收到一份工作请求,让我完成Linux服务器(服务器版本为Red Hat 6.4)的日常检查,您无法使用监视软件进行操作。中国互联网络信息中心(CNNIC)最近发布了第44个《中国互联网络发展状况统计报告》容器的操作不能轻易参考虚拟机的实际经验在实际项目开发中最常使用的文件传输的方式有ftp和sftp两种所有业务安全研究都将告诉您,员工是您最大的安全弱点人工智能和机器学习如何帮助组织更好地了解大数据?我们需要了解人工智能和大数据分析的下一步。对于大数据分析平台,Hadoop必须说Hadoop已有10多年的历史了,许多事情已经改变了先进的技术,如大数据和人工智能的发展带来了方便人类,但个人信息泄露已经成为常态我们调查了将影响云计算的九种IT工作类型。建筑师和系统管理员感到自豪,而中级IT经理和技术专家则感到沮丧。在云计算时代,您作为IT人员做什么?IT外包已成为当今社会分工的热门话题。有1,350,000涉及到百度的网站,但大多数是建立网络、网络维护、电脑维修、救援计算机及其他内容服务业务,同时通过服务公司创造的价值往往强调节约劳动力成本。本系列基于上海蓝盟网络公司多年的中小企业客户运营和维护经验。选择与这些客户有关的一系列技术问题并提供一些具体的观点。随着中国信息化的提高,服务外包发挥政府的工程业务信息和电子政务项目中的作用越来越重要的作用,为服务外包的需求不断增加如果企业采用外包,没有必要设立相关工作的专业部门和大规模的信息,很少有管理者必须沟通,协调公司与外包公司之间的关系。一些业务经理可能有这样的心态,即将IT业务外包是浪费金钱。外包服务的概念上海蓝盟网络凭借专业的技术团队,我们充分了解用户的业务需求许多特洛伊木马已经影响了我们的生活,最近,微软发现了两匹特洛伊木马,这两匹特洛伊木马近几个月都展示了新的活动。最近,“Surface of Surface”Panos回应了美国授权的消费者指南。 UU。《消费者报告》,声称Microsoft Surface产品存在质量问题。SaaS:软件即服务提供运营商在云计算基础架构中运行的服务随着业务信息的发展,对IT运维的需求也在不断增长桌面IT外包已成为企业解决内部IT问题的趋势,但越来越多的人对此感到好奇观察外包公司的性质,有些是人力资源外包,人在自己的企业做转包项目,别人做分包项目和其他公司做的同时,也可以开发自己的产品。如今,各种桌面终端控制系统正以惊人的方式快速发展当前公司的IT外包应用程序无疑处于两难境地在很长一段时间内,从IT组织的诞生到发展,IT组织一直以良好的技术和技术支持为特征在选择预先构建的模型或软件即服务(SaaS)时,CIO必须基于业务的特定需求和不同情况下的IT生命周期很多软件开始运行时,我们开始需要,会注意到,询问你是否正在运行负荷作为IT的第三次革命,许多人说云计算将改变IT世界的一切,原因很简单,云计算可以为公众带来计算能力,甚至比PC更好经验鲲鲲安全支持战略鲲鲲的信息技术(IT)功能是任何企业的中流砥柱当A部分选择外包IT员工的路径时,有必要考虑如何找到IT外包劳动力无论是新人谁是新的工作场所,公司或服务运营商B部分到A部分中的IT运营和维护的工作人员为每个人都应该思考的问题我们企业想把IT的部分业务给外包出去,哪些可以外包?应该注意什么?如何强化自己,让自己的工作得到老板的认可IT外包公司到底是一个什么样的体验这位顾问可以为你节省很多钱。这可能看起来有点不合理,但在选择外包公司之前,您必须先将您选择的外包合作伙伴外包出去随着信息技术建设的不断深入和完善,计算机软硬件系统的运行和维护已成为各方面信息服务领导和部门共同关注的问题从上述现象可以看出,IT运维服务的所有问题的根本原因不是技术问题,而是管理问题,包括流程管理问题当小型士兵和团队不同时,他们常常独自战斗并处理自己IT维护和运营管理主要包括管理内容:的八个方面?随着IT在公司中日益明显的作用,IT的建设,维护和运营已成为公司效率的加速器随着中国云计算,大数据,互联网等技术的快速发展,越来越多的公司将自己的信息建设转变为专业IT服务的第三方公司随着大数据、云计算、互联网在中国的快速发展,很多企业都选择把IT信息化建设外包给第三方IT服务公司云计算的技术,企业需要每年增添了不少IT硬件和软件的,它是要找到一个传统的分销商买近年来,IT服务的外包是一个非常热门的话题近年来,IT服务外包在规模和专业性方面在中国得到了发展服务器虚拟化改变了数据中心的“游戏规则”,可以在使用过程中为用户提供更高的效率虚拟化的好处众所周知,但一切都有两面虚拟化可以为企业和组织带来许多好处工程师知道存储在任何环境中都是宝贵的资源包括许多公司在内的许多人通过电子商务平台或线下商店购买IT设备,这已经成为消费者购买IT设备的共同渠道治疗后谨慎怀疑的周期长,数据中心越来越多运营商正在实施的软件基础架构管理数据中心(DCIM)DNS服务器称为域名服务器。域名服务器是指存储网络中所有主机的域名和对应的IP地址的服务器随着技术,例如云计算,大数据和人工智能,网络攻击都表现出无国界的发展趋势,特别是对新兴事物一样IOT2018年,越来越多的公司在云中实施了生产,业务和系统架构。 IT服务外包行业存在安全风险和严峻挑战几乎在所有方面,社会的步伐都在加快。我们希望能够立即解决客户服务问题企业为什么要采用云计算?长期以来,很多人认为明显的答案是成本建立一个真正由人工智能驱动的服务并不容易ITIL起源于英国。作为一家英国公司,经过多年的ITIL实践,Clark的ITIL应用程序非常完美印度的IT产业在世界范围内广为人知,20多年来一直是来自世界各地和印度的投资者的香水近年来,IT服务的外包是一个非常热门的话题。相比于自己的团队随着中国大数据,云计算和互联网的快速发展,越来越多的公司需要不断增加IT团队并进行IT购买在互联网,大数据和云计算时代,企业不仅需要简单的IT信息服务,还要面对新技术带来的持续挑战流程管理负责通过排序,流程优化和其他流程管理工作来提高组织的管理能力并支持公司战略。IT外包是指公司将其全部或部分IT工作委托给专业公司的商业模式基于在企业部门应对这些挑战的经验,我发现安全团队和运营之间的顺畅协作是一个关键的成功因素“客户至上”是一个非常有争议的IT服务管理(ITSM)概念。无论是处理一个公认的公司或一个充满活力的公司,IT的发展状况将决定未来是否增长或延迟IT外包是指将公司的全部或部分IT职能外包给外部服务提供商的做法在编程领域,有许多优秀的女性程序员,但在IT外包的操作和维护领域,女性操作和维护工程师是罕见的在许多情况下,人力资源将在以下四个方面发生无论是公认的公司还是充满活力的公司,IT开发的状态将决定您的未来是否会增长或延迟。阳春三月烟花如海,伴随着2019年的明媚春天,将如期在北京举行两次全国会议。随着互联网的普及,人工智能和5G技术的深入发展,大数据已经进入了生活的各个领域。它不仅为个人生活提供了极大的舒适感,也为公司的发展提供了新的方向。大数据,大数据安全保护,如何让“大数据”帮助中小型企业发展等方面的问题在2019年成为热门话题的公开交流。3月5日,总理李克强举行的第13届全国人大二次会议政府工作报告。今年以来,中小企业的平均平均速率将可以降低15%,并为移动网络流量的平均速率将超过20%减少。瞻号码发送到网络,设置标准封装,使率降低是真实的,消费者了解清楚据在2018年下半年专家组GSMA公布报告的全球市场物联网,将会有31个亿移动连接,物联网和138个亿的工业连接物联网全球到2025年规模市场(包括:连接,应用,平台和服务)将达到11亿美元2月25日,该公司的数据显示,LeEco云计算有限公司(以下简称“Leesight云计算”)增加了关于不可靠执行人员的信息。在这种情况下,乐视云计算必须支付超过300万人民币的实施费用。3月13日,根据日本特许厅,美国,欧洲和中国与世界知识产权组织公布的数据的专利申请,在过去三年( 2016-2018),人工智能专利申请领域前50名公司中,中国有19家许多小公司之所以关注最好的IT外包公司,是因为这类公司可以为公司提供的帮助无疑是非常大的几乎在一夜之间,互联网很受欢迎和受欢迎。自2月28日起,该集团首次出现在西安交通大学的微博搜索中,现在已经在淘宝和微信上了这个定义是给研究机构“大数据”的GartnerRobert Half的2018年各行业薪资指引显示,技术人才的差距将继续影响2019年的就业,这对IT人才有利。 IT专业人士的好时光将在明年继续。IT行业的许多合作伙伴总是迷茫的朋友,看到他们的童年玩伴有月薪数万,但他们是小白领,他们不时还要考虑如何保持本月奖金IT服务外包包括将单位信息的建设工作交给专业服务公司IT外包是一种服务模式,客户可以在其中完成全部或部分IT工作包到专业公司随着公司的劳动力成本持续上升,使用专门的网络管理或IT外包是许多公司正在考虑的问题。如今,个人信息被过滤或非法买卖。一些骚扰电话和短信严重干扰了消费者的正常生活周末,这是个难得的好天气,但云峰机械集团CIO王维延没有像以往那样出门约朋友钓鱼当我们的团队进行以前公司的运营,优化和扩展时,我们遇到了各种不同规模的系统和基础设施设备(大型系统,如CNN或世界银行系统)。上海蓝盟网络科技有限公司已邀请近500名500强客户进行闭门研讨会最棘手的问题是解决Windows故障转移群集的网络问题。幸运的是,Windows Server 2008和Windows Server 2008 R2操作系统中内置了一个名为“验证”的工具,可帮助隔离网络故障阿里巴巴云计算,中国的IEEE(电气和电子工程师协会)和阿里研究院推出《中国云信任报告》云栖会议和深圳的峰会,反映了近1300中国IT领袖,运营和维护的调查16个行业的安全性随着IT建设的不断深入和完善,计算机系统和硬件的运维,已成为各领域信息服务领导和部门共同关注的问题IT外包的表现是一些定性印象的结合。这是外包订单的无形性质,是衡量订单成功的最重要因素在周末,这是一个难得的天气,但云峰机械集团的首席信息官王伟妍没有和朋友出去钓鱼对于信息系统所扮演的角色,马克华菲信息管理部副主任林晨总结道:“信息系统必须管理人员,管理资产,管理财富,创造附加值。对于工商管理。IT外包运营专业人员在公司中执行三项关键职能:在危机时刻展示人才的建筑师,建筑师和英雄知名报纸的广告页面充满了补偿信息。其中大多数是中小型企业在当今的数字业务时代,IT运营和维护的顺利运行对所有企业,组织和政府组织都至关重要。IT外包是一种服务模式,客户可以在其中完成全部或部分IT工作包到专业公司现在,许多客户,无论是承包商还是承包商,都会问我们如何管理IT服务的外包,既管理人员又管理事务,往往不是两者兼而有之该调查现已完成,所有数据正在编制并在后台进行计数。这个网上的调查问卷共31.704,其中25.775均合格收集桑迪在美国造成至少106人死亡,近百万居民失去了权力专家研究和大量企业实践表明,IT项目生命周期的大约80%与IT项目的运营和维护有关,而这一阶段的投资仅占20%Glassdoor数据显示,在美国,谷歌软件工程师的平均工资约为130,000美元,Facebook软件工程师的平均工资超过125,000美元Oracle Marketing Cloud中最新的基于Oracle数据的功能可帮助营销人员优化其客户体验随着云计算,大数据和人工智能等技术的不断增加,网络攻击呈现出无国界的发展趋势,特别是对于物联网等新兴事物包括许多公司在内的许多人通过电子商务平台或线下商店购买IT设备,这已经成为消费者购买IT设备的共同渠道专家研究表明,员工主要是由于公司在员工的房间里看好,而且员工流动率大,除了企业和个人事业发展的原因外,往往与同事关系不好工作,特别是与直接上司相关的概率最近,一种新型的勒索的所谓的“侠盗猎车手”已经风靡全球,超过150个国家,包括美国,印度和巴西,已经袭击,共造成超过8十亿共损失,这就像一个扣篮IT运营和维护的成本是多少?在正常情况下,一个公司的整个IT系统由三个部分组成最近,合作伙伴客户向服务经理报告,2017年部署的Symantec Endpoint Protection 12.1安全产品(以下简称SEP)拦截了新部署的文件服务器访问行为,并希望Lanmeng协助修改安全策略SEP的配置支持5G的终端将在2019年推出根据预测,第一批手机的价格5G是8000元左右我们将面对一个新时代的到来:大规模的建设时期,它是即将结束,而潜心正在到来的时代首先是提供无所不能的情报。在产品方面,华为已将AI芯片整合到所有设备中在5G时代,我们的生活会怎样?每天早上,移动警报会轻轻地唤醒他根据端口划分,相信很多人都是用户,并且它们也是常用的,并且它们在生产环境中也很常见以下部分重点介绍了数据中心附近的重要性,并分析了IT基础架构对用户和业务合作伙伴的相关性“坑袭”是网络犯罪分子破坏组织在线信息系统的众多技术之一。网络安全管理员必须了解水坑攻击的工作原理以及如何保护它们最后,每个IT管理员都必须处理老化的机器:许多年前购买的存储系统容量不足,网络的一个关键部分无法为越来越多的用户提供足够的带宽,或者不足以托管虚拟机以适应当今的需求在互联网+时代,很难找到没有电脑的公司中小企业提供的IT服务范围非常广泛。 Ranxu提出的IT服务是一个很好的服务理念,为不同的领域和项目提供完整的解决方案。具有新技术经验的程序员将发现更难以发现对基础架构/网络资源的高需求随着移动互联网的快速发展,移动即时通信已成为具有移动网络的物理通信运营商截至2016年,整个IT行业显然认为招聘受过IT培训的专业人员越来越困难最近,在2019年的中国互联网行业年会上,中国互联网协会启动了《2018年中国互联网产业发展综述与2019年发展趋势》相关数据显示,2016年亚太地区成熟的公共服务市场稳步增长至81.1亿美元,增长12.8%。根据市场研究公司Gartner的最新报告,亚太地区的云服务总体支出将在2019年增加到124亿美元除了基本的桌面服务,网络服务和云服务可以通过IT外包,办公设备也可以被认为是在一般外包运营和维护的价值无法支持,填补漏洞和灭火,积极应对变化和风险是运营和维护良好的重要能力。有成千上万的家庭,无论大小,还有全职兼职工作。看着所有的企业网站,你复制了我,我复制了你,有什么区别?运维服务,起点低?你能做这个系统吗?争取战斗,价格是多少?《绿盟科技2018网络安全观察报告》指出,39.36%的“习惯性罪犯”是由僵尸网络控制的; 27.13%的“习惯性犯罪分子”参与了DDoS攻击,只有这两种异常行为占总体比例的66.49%。如今,随着互联网的快速发展,企业招聘不再依赖传统模式,拥有更多选择互联网为我们的工作和生活提供了极大的安慰。随着互联网的发展,本公司的持续改进和创新的不断变化的企业结构,增加了网络管理软件的需求,随着IT运维的工作一起随着IT系统的实施,IT运维软件逐渐成为企业不可或缺的信息工具。解决了操作和IT维护和实现高效的网络管理将显著改善公司的IT系统的运营效率和改造的IT服务部门的功能2018年,市场普遍感受到了危机。郭广昌最近在一次会议上唱歌,今年冬天特别寒冷在这个信息社会中,数据——对于财务数据尤其重要,特别是因为硬盘存储了公司的业务数据多年企业IT外包是业务IT支持的重要选择。商业IT外包中包含哪些模块和内容?由于需要实施连续监测专业工具,IT运营人员提供上门服务,每天24小时。总投资相对较大,这对于具有高可用性要求的IT系统是必需的软件产业在中国,在杂志《网管员世界》首席总裁兼主编协会的执行董事,和刘锦屏,网络运营和IT维护的总干事,作为该杂志的创办人《网管员世界》我有一个想法随着公司的发展,办公电脑和网络设备的数量将进一步扩大。如果计算机数量达到(100或更多),IT人员的专业技能会越来越高,中央团队的管理和运作也会到来在这个时候,新的大学毕业生必须面对找工作的挑战。但是,由于寒冷的冬天,找工作并不容易自2018年下半年以来,与往年的火箭价格相比,DRAM内存和NADN闪存颗粒大幅下降2019年,研究所研究信息和标准的通信技术研究院和中国市场上进行测试和验证团队家用路由器近日,在上海,南京,重庆,苏州等地会计协会已先后组织当地的会计师事务所,会计,税收和税务专家专家外包,小型和微型企业参加行业研讨会以及在互联网背景下讨论的培训活动服务攻击DDoSattack的分布式拒绝又名服务(DDoS:分布式拒绝服务)是指利用客户机/服务器技术的多台计算机相结合作为攻击平台上推出的一个或多个目标的DDoS攻击,所以multiply增加拒绝服务攻击的威力发布国家应急中心上网16《2018年我国互联网网络安全态势综述》(以下简称《综述》)显示,恶意软件的移动互联网上涨较快,威胁信息的互联网用户的财产安全和安全SYN Flood(SYN Flood)是典型的DoS(拒绝服务)攻击,是一种DDoS攻击。攻击发生后,服务器的TCP连接资源耗尽,最终停止响应正常的TCP连接请求在2018年,受全球经济增速放缓,股市下跌,企业裁员,企业倒闭以及越来越多的企业转战寒冷随着技术和应用的发展,IT环境已经发生了巨大的变化,而管理的方式来操作和IT维护在过去的“报警程序和监控设备也发生了变化“关注和支持IT服务的发展众所周知,亚马逊是一家非常重视品牌域名的公司,拥有数千个域名第二届中国数字建设峰会在福建省福州市举行。本次峰会的主题是“利用信息技术创新新动力,以新的动力推动新的发展,以新的发展创造新的辉煌”经过20多年的风风雨雨,操作系统已经达到了一个新的十字路口,是中国的内部操作系统将让机会打破?公司选择将其部分信息技术投资外包给其他供应商这一事实并不意味着IT不再重要今天,阿里巴巴云PolarDB发布更新,帮助公司只需单击即可迁移传统数据库,并与MySQL,PostgreSQL和Oracle数据库兼容架构中的五个基本指标:性能,可用性,可伸缩性,可伸缩性和安全性去年,Wi-Fi联盟打破了“陈”推出的Wi-Fi 6,这就是我们过去所说的802.11ax,并使用这个新的解决方案在未来命名的Wi-Fi数据的可控性本质上是复杂且具有挑战性的,因为它不会增加收入“我们相信云是我们的未来,未来已经到来。” SAP全球执行副总裁兼SAP大中华区总裁Mark Gibbs(Ji Bingmeng)在开幕式上致辞。链类型是Redis中最基本的数据存储类型分布式后端”包括两类:“分布式存储”和“分布式计算”。结合实际工作中遇到的问题,解剖技术以寻找答案。很多时候,我们不是在创造新技术,而是应用技术IT外包服务的未来发展趋势是什么?越来越多的亲党派公司将其内部非中央服务外包给IT服务提供商,专业化分工正变得越来越明显在windows 10上,当您使用“Alt + Tab”键盘快捷键时,您将打开任务切换器,这是一种允许您在两个最新应用程序或任何其他正在运行的任务之间来回查看和切换的体验在本文中,我们将重点关注列表的第三个元素:数据处理。在网络摄像头遭到黑客攻击后,互联网上发生了一些从家中泄露的事件只需将业务从数据中心基础架构迁移到云,将业务迁移到云的决策就是一个深刻的变化世界各地的公司都在寻找降低事故成本的方法

1月18日,任正非先后签署了006和007元旦总统的电子邮件,要求改革人力资源体系。一切都应该更接近“战斗”,所有没有附加价值的形式主义管理都应该死亡。指出人力资源管理规则应首先关注解决绩效评估的合理性和规律性,这是当前的战略方法。

当前世界经济形势尚不明朗。作为一家中国公司,它在国外面临着两个重要的不确定因素,迫使许多公司限制其资金并减少不必要的开支。特别是对于大公司来说,有很多人,他们面临着更有效的人力资源管理问题。

几乎在今年,随着中国云计算,大数据和互联网技术的迅速发展,许多公司的IT建设已成为企业运营的任务之一。 IT外包快速,规模大,专注于中国。越来越多的IT服务外包公司出现了。因此,许多公司将IT外包给专业的第三方IT服务提供商,以提高企业人力资源管理的效率。

与内部IT IT人员相比,IT外包可以获得更专业的IT服务,尤其是负责外包IT服务的公司,这些公司可能基本上可用,而IT外包公司也有应用程序。稳定工程。该团队可以帮助公司解决IT解决方案的问题,而公司内部的IT人员无法使用这些问题。

IT外包也可以为公司节省资金。所有行业的IT人员薪水都很高,公司雇用足够的IT员工并不容易。 IT外包可以让公司让更多的IT员工以更少的资金投入。这对公司的人力资源建设来说是一个非常大的好处。

事实上,随着IT外包第三方公司的两极分化,一些企业外包IT服务质量都出现了这个行业。他们与时俱进,主导先进的互联网技术,并拥有高效的内部管理系统。的一支高素质的IT稳定,能够提供定制的企业IT的需求度身定制的解决方案,使这类公司IT外包服务已经成为公司的味道。

上海蓝盟专家认为,信息服务,IT不仅要提供技术完美的互联网,而且还必须与公司的发展规划合作,共同制定人力资源管理战略提供合适的IT工程师的员工和服务。这将是IT外包的趋势。 自去年12月以来,他一直围绕着长期运行的比特币。从今年开始,似乎有一种草原趋势。他一路开车,赶紧走向“激增”的快车道。 “令人难以置信的上升”和“不可预测”这些词在许多媒体中成为描述比特币市场的流行词汇。

年后比特币的价格几乎每个月都会创出新的高点。早在今年3月29日,一旦接近4,100美元,比特币就用一匹黑马回到4,000美元。 4月初,比特币在一天内涨幅超过17%,是今年一天内涨幅最高的。连续10天解禁后,截至5月11日,比特币超过6,700美元,6,800美元和7,000美元,然后是7,300美元。比特币以惊人的速度达到创纪录水平,让许多看跌的人“感到震惊”。

然后,比特币再次更新了人们的看法,在短时间内突破了8,000美元甚至达到了最高的8,350美元。连续几天盈利后,比特币开始退休,价格维持在7,500美元至8,300美元之间。经过几天的调整后,比特币再次上涨并迎来今天的新高—— 8810.比特币令人难以置信的表现不断引发投资者情绪。加密货币牛市的论点开始在货币中蔓延。

不断增长的市场的Bitcoin似乎已经导致人们为期近$ 20,000自2017年底至2018年的年初,但次年,比特币面临着许多次,下跌令人难以置信的深,加密货币进入冬季。当时,由于与货币价格的关系不明确,区块链的行业也从风中飘落。随着项目的结束和行业的枯竭,大多数区块链公司开始解雇员工并在冬季融合。

区块链技术进入了人们的视野,并因比特币的燃烧热量而引起了很多关注。然而,由于几个“棉花币”和其他泡沫项目的出现,它被标记为“传销”和“欺诈”而没有动机。

比特币市场很冷,区块链行业就像一个新的市场:大型制造商正在进入市场,小型工厂正专注于技术。在中央政府的支持和政策的实施下,工业区块链的时代已经到来。随着时间的推移,比特币和区块链技术之间的关系将如何演变?区块链中的公司将如何应对热门市场与外汇市场?

比特币在两个月内翻了两番

5月27日黎明,经过几天的震荡调整和突然增加后,比特币今年又迎来了新的价格。在超过8,300美元的阻力位后,短期内甚至达到了8814美元。自4月份进入以来,这一增长已成为货币圈中最常见的词汇。比特币也会增加,这是许多人目前的共识,但为什么它会增加?

根据之前的媒体报道,比特币的复苏仍然与国际形势,比特币减半,传统机构的承认以及巨头对加密货币的兴趣有关。其中,最重要的因素仍然是大型机构和大型基金的入场。早些时候,据报道,今年5月,国际投资巨头富达在波士顿总部召开了加密货币特别会议,并邀请了全国知名的矿主。外界认为,富达已经在悄悄地实施比特币采矿和相关能源产业。这个消息今天得到了证实。据NewsBTC消息,Twitter用户Justin Moon表示,在富达办公室里有一个“充满比特币采矿机”的房间。此前有加密的播客主持人劳拉·申,汤姆·杰索普,首席数字资产高保真录音时,他说,自从2015年,该公司的CEO,阿比盖尔·约翰逊,参加了他的办公室比特币。 5月26日,富达远离比特币采矿机。 5月27日早晨,比特币迎来了激增。

与富达一样,货币圈内的参与者希望找到大规模外部机构存在的直接证据,并希望能够正确预测货币的价格。但不幸的是,大型组织的设计是非常秘密的。玩家只能从数据中找到他们已输入的曲目,例如额外的USDT广播。 5月25日,根据TrueUSD打印机,控制稳定的货币流动的消息,系绳凌晨北京时间发行的1亿$一个USDT。美元供应总量目前超过33.2亿美元。 5月27日凌晨1:30,USDT转移了3000万件。比特币只有一个半小时。

比特币的增加令市场对资本操纵产生怀疑。据报道,最近有Bitcoin的网络与交易量超过27.029比特币在已有9个重大交易,其中一人有1500个比特币进入交易平台Bitfinex。

此外,彭博社报道,全球最大的资产管理公司富达投资的子公司Fiidelity Digital Assets将推出比特币交易服务。 Bakkt,criptomonedas共享纽约证券交易所的母公司,也宣布将会推出符合联邦法规期货合约比特币。近期国际贸易紧张和股市缓慢使得难民资产受到欢迎,比特币已成为最重要的避风港选择之一。除了外部原因,比特币将在2020年减半,第三次,那市场将减半预期也将提高货币的价格。

国家信息中心副主任兼区块链经济学家朱友平表示,比特币的兴起有很多因素,其中很多都在区块链行业有很强的创新。当比特币市场在2018年放缓时,区块链技术的创新并没有停止。 “从技术上讲,有围绕TPS。POW的共识,POS,DPOS,PBFT,等等,甚至人工智能算法共识,许多创新已经显著的进步,它已经取得了很大进展。红雷孤立的证人,层层,分裂几个技术,如连锁,已取得成就“。

朱优冯说JPMcoin摩根大通,瑞穗日本J-硬币,Facebook的GlobalCoin计划等,发票链块腾讯在中国等,极大地刺激了市场的想象空间。 “比特币不回零,最主要的原因是相信块链,这将是一个正常的逻辑下降,当它下降。”如果没有比特币,区块链行业将继续运营。

最初融入人们视野的区块链技术是基于比特币等加密货币的热情。今天,区块链产业的发展已经成为加密货币的支撑。那么比特币的增长对区块链公司意味着什么呢?

许多优秀的现实生活中的公司并没有把事情做得那么快。 “牛市是太响了,和公司,使事情真的面临人力成本上升,营销成本和用户使用成本。对于谁没有钱的公司,寒冷的冬天可以采取更多浮躁的竞争对手。“

经过2017年9月4日的监督,大多数国家区块链公司都遵守了规定。在了解之后,大多数公司认为货币价格的上涨与公司的发展关系不大,更不用说谈论正面或负面的影响了。总的来说,他们认为“没有比特币,区块链行业仍然可以运作”。

比特币可能取决于blockchain技术的发展,价格的上升,但行业blockchain尚未与物价上涨cryptocurrency为比特币相关的发展背后的驱动力,并已走上了独立发展道路。

创新机制达成共识,梁,证人隔离,分层,分片,链条等技术,也许公司已获得因为cryptocurrency的大量资金的网络都参与了研究和开发但技术blockchain真的是应用落地是专门的技术服务链块巨头和互联网公司区块链“圆满”的参与,这些公司大多他们并不担心货币的价格。

2019年是区块链申请的第一年。重要领域密切相关的blockchain技术,包括结算和银行结算,跨境支付,财务供应链,物流,认证,数字身份,产品的可追溯性,版权,安全性和隐私技术的法律认证Vanguard在5G时代智能交通,智能城市,智能家居等领域都致力于研发。

这些地区大部分都取得了典型的项目,如结算和JP摩根,电子账单腾讯的智能交通的稳定货币的结算,建设智能城市,产品可追溯性阿里巴巴,跨境物流和腾讯的微型企业链。供应链融资业务技术链。市场需求的方案和具体领域的实际应用已成为blockchain发展的驱动力。

著名的cryptocurrency但不信任的cryptocurrency,产业链块走向,专注于研究和技术开发满足市场的需求,并与房地产业相结合的坚实道路。而在比特币价格的增长将依赖于产业链块,大多数企业和业内专家都只是采取了观望和产业链块进入在理性发展的时期。没有人能准确地预测他们能在多大程度上达到比特币价格,但道路的blockchain技术应用的开发变得更加清晰。 在CentOS和Ubuntu的比较中,我将概述两个Linux发行版的主要功能,它们将帮助您为VPS选择合适的操作系统。为您的服务器选择操作系统可能是一项非常混乱的任务,因为有很多选项可用;特别是如果你想使用Linux发行版。有很多选择,但没有一个像Ubuntu或CentOS一样出名。

无论您是专业人士还是初学者,通常都有两种选择。可以肯定地说,没有直截了当的决定。在本文中,我们打算将CentOS与Ubuntu进行比较,以找出哪一个最适合设置服务器。

在我们开始解释两个匹配良好的对手之间的差异之前,让我们先来看一个简短的概述。

CentOS的

CentOS是一个开源的Linux发行版。许多人称之为红帽企业Linux(RHEL)的副本,它被认为是企业IT世界中使用最广泛的。 CentOS是一个社区支持的企业操作系统,于2004年发布。

与RHEL非常相似,这使您可以在一个领先的和最好的Linux发行版中进行开发。有人可能会说这使得CentOS领先于Ubuntu。

它具有高度可定制性,安全性和稳定性,值得欣赏。与RHEL的密切联系使CentOS能够进行多项企业级安全更新,使其成为每个用户的安全选择。

Ubuntu的

基于Debian架构,自2004年首次发布以来,Ubuntu一直是个人和专业用户的热门选择。它是开源的,经常更新以消除任何已识别的错误。它具有丰富的软件包和功能,可满足任何项目的要求。

Ubuntu附带了很多应用程序。 Ubuntu软件中心拥有超过40,000个应用程序!此外,操作系统具有高度可定制性,并具有一流的安全功能。

CentOS和Ubuntu之间的主要区别

现在让我们来看看Ubuntu和CentOS之间的区别:

两个Linux发行版之间的最大区别是Ubuntu基于Debian架构,而CentOS来自Red Hat Enterprise Linux。

在Ubuntu中,您可以使用apt-get包管理器下载DEB包。此外,在CentOS中,您必须使用yum命令从中央存储库下载和安装RPM软件包。?与Ubuntu相比,CentOS被认为是更稳定的发行版。主要是因为包更新频率较低。这也可能证明是CentOS的一个缺点。如果您需要最新版本的应用程序或软件,则必须手动安装它们。

但是,这并不意味着Ubuntu不稳定或不安全;它比同类产品稳定性差。

Ubuntu在教程,在线社区和书籍方面肯定占据上风。 Ubuntu问题的解决方案比CentOS容易得多,因为它的社区相对较小且文档较少。

Ubuntu服务器为容器和云部署提供了大量支持,这使得它在这方面优于CentOS。

如果您是初学者,在您的服务器上运行CentOS可能有点困难,因为基于RHEL的桌面发行版没有被广泛使用。另一方面,Ubuntu桌面非常有名。如果您之前使用过它,那么熟悉Ubuntu VPS服务器不会花费很长时间。

如果您想使用控制面板提供Web托管服务,那么您应该选择CentOS,因为它提供了您想要的兼容性。像cPanel这样的虚拟主机控制面板一直专注于CentOS和其他RHEL衍生产品。另一方面,Ubuntu不支持cPanel,但有许多替代方案,例如Webmin/Virtualmin或VestaCP。

如前所述,两个最佳Linux发行版之间的主要区别在于选择一个作为每个用户的最终用户并不安全。选择正确的操作系统需要仔细评估两者的优缺点,并分析用户的要求和愿望。话虽如此,这是我们的建议:

如果您是初学者:Ubuntu很好,因为它有一个更大的社区,更大的免费教程和更频繁的更新,以帮助您保持最新。此外,如果您之前使用过Ubuntu桌面,则在使用Ubuntu VPS服务器时,您将找不到任何真正的学习曲线。 CentOS也是一个可行的选择,但如果你是一个新手,它可能在一开始就有一些学习障碍。

如果您是企业主:如果您经营企业,CentOS是两者之间的理想选择,因为它可以说比Ubuntu更安全,更稳定,因为它不经常更新。 Ubuntu也有其优点,但由于新的bug更新,您可能需要恢复到旧版本。此外,CentOS还支持缺少Ubuntu的cPanel。安全性是云提供商和客户之间的共同责任。由于云提供商根据操作和控制的需要灵活地组合物理和虚拟化IT和IDC资源,因此该共享模型有助于减轻客户的运营负担。

目前,当客户在基础架构即服务(IaaS)平台上部署应用程序时,客户负责管理操作系统,包括更新安全补丁,关联应用程序和配置网络防火墙。对于云环境中的虚拟项目实例,客户需要仔细考虑如何选择云服务,具体取决于与IT环境一起使用的服务的集成以及法律法规的应用。

随着无服务器计算(FaaS或功能即服务)的引入,安全责任正转向云提供商,公司可以更多地关注核心业务。但是,通过将安全责任转移到云,公司真正获得了多少收入?

核心要求:从物理安全到应用程序安全

从下到上列出了以下项目,从物理层扩展到应用程序层。

物理基础架构,物理边界和硬件访问限制

安全配置基础架构和系统

定期测试所有系统和进程(操作系统,服务)的安全性

识别和验证对系统的访问(操作系统,服务)

修复操作系统中的错误

加强操作系统和服务

保护所有系统免受恶意软件和后门的侵害

修复运行时环境和相关程序包中的漏洞

防止和实施存储保护

分段网络

监控所有网络资源和访问

安装和维护网络防火墙

网络层DoS保护

用户认证

访问应用程序和数据时的访问控制

记录并维护应用程序和所有访问数据的审计和跟踪

部署应用程序层防火墙以进行事件数据审查

检测并修复第三方依赖项中的漏洞

使用权限最低的IAM(标识和访问管理)角色和权限

实施合法的应用程序操

数据泄漏防护

开发期间的静态扫描代码和配置

维护无服务器或云资产库存

删除超时或未使用的云服务和功能

持续监控错误和安全事件

IaaS:供应商和客户

在IaaS上开发应用程序时,安全责任大致分为以下几类:

1.云供应商责任:

访问IT基础架构,物理边界和硬件的限制

安全配置基础架构和系统

2.客户责任:

定期测试所有系统和进程(操作系统,服务)的安全性

识别和验证对系统的访问(操作系统,服务)

修补操作系统中的缺陷

加强操作系统和服务

保护所有系统免受恶意软件和后门的侵害

修复运行时环境和相关包中的缺陷

防止和保护

分段网络

跟踪和监控所有网络资源和访问?安装和维护网络防火墙

网络层DoS保护

用户认证

访问应用程序和数据时的访问控制

记录并维护应用程序和所有访问数据的审计和跟踪

部署应用程序层防火墙以进行事件数据审查

无服务器(FaaS):供应商和客户

在无服务器架构上开发应用程序时如何分担责任:

1.云供应商责任:

物理基础架构,物理边界和硬件访问限制

安全配置基础架构和系统

定期测试所有系统和进程(操作系统,服务)的安全性

识别和验证对系统的访问(操作系统,服务)

修复操作系统中的错误

加强操作系统和服务

保护所有系统免受恶意软件和后门的侵害

修复运行时环境和相关包中的缺陷

防止和保护

分段网络

跟踪和监控所有网络资源和访问

安装和维护网络防火墙

网络层DoS保护

2.客户责任:

用户认证

访问应用程序和数据时的授权控制

记录并维护应用程序和所有访问数据的审计和跟踪

部署应用程序层防火墙以进行事件数据检查

检测并修复第三方依赖项中的漏洞

使用权限最低的IAM(标识和访问管理)角色和权限

实施合法的应用行为

数据泄漏防护

开发期间的静态扫描代码和配置

维护无服务器或云资产库存

删除超时或未使用的云服务和功能

持续监控错误和安全事件 在英特尔芯片巨头更新手册的同时,它很快就能打到这些补丁。

Linux,Windows,macOS,FreeBSD以及一些实现Xen的操作系统都存在设计缺陷;这个漏洞将允许攻击者使用Intel和AMD芯片使计算机崩溃。

在最坏的情况下,攻击者可以“访问敏感的内存信息或操纵低级操作系统功能”;换句话说,您可以查看内核内存中的信息或劫持运行系统的密钥代码。现在有补丁可以纠正影响整个行业的编程错误。

正如计算机紧急响应小组(CERT)周二详细描述的那样(https://www.kb.cert.org/vuls/id/631579),这个名为CVE-2018-8897的漏洞似乎是由微软,苹果和其他公司制作的。该公司的开发人员对英特尔和AMD处理器如何处理特定的特殊异常产生了误解。

实际上,CERT特别指出:“这个错误似乎是由于开发人员错误解释现有文档。”换句话说,程序员误解了英特尔和AMD的手册,这可能不太清楚。

言归正传。这个问题的核心是POP SS指令,它从正在运行的程序的堆栈中取一个值来选择堆栈段并将该值放入CPU的堆栈选择器寄存器中。这与现代操作系统很大程度上忽略的内存分段完全相关,您可能忽略了它。 POP SS指令由CPU专门处理,因此如果指令在执行时被中断,则堆栈不处于不一致状态。

应用程序可以为POP SS设置调试断点,以从堆栈中获取堆栈选择器的内存位置。也就是说,当应用程序使用POP SS时,一旦处理器触及内存的特定部分以获取堆栈选择器,它就会生成特殊异常。

现在,问题的关键在于。 POP SS指令后面的指令必须是触发中断的INT指令。用户程序有时会使用软件生成的这些中断来激活内核,以便内核可以执行运行进程的任务,例如打开文件。

在Intel和AMD机器上,遵循POP SS的软件生成的中断指令会导致处理器进入内核的中断处理程序。然后,触发调试异常,因为POP SS导致异常被延迟。

操作系统设计者没有想到这一点。在阅读了英特尔的x86-64手册后,他们得出结论,处理程序最初是不可中断的。现在需要在中断处理程序的早期阶段处理意外的调试异常。如果执行指令POP SS,则调试寄存器在访问堆栈位置时设置为断开,下一条指令再次为INT N,然后在进入中断门后触发等待#DB,就像大多数成功一样分支指令。就是这样。操作系统开发人员假设从中断门语义,而不是不可屏蔽中断或可能的机器检查异常授予不间断状态。这可能导致操作系统管理程序软件的开发,该软件最初使用非特权软件选择的状态信息错误地认为这些影响。

这是严重的安全漏洞,也是操作系统开发人员的主要疏忽。原因在于描述POP SS指令的文档及其与中断门语义的相互关系尚不清楚,甚至可能不全面。

因此,在Intel系统上,用户的应用程序可以控制中断处理程序中的特殊指针寄存器GSBASE;在AMD系统上,用户应用程序可以控制GSBASE和堆栈指针寄存器。这可以用来崩溃内核(让内核触摸未映射的内存),提取受保护的内核内存的一部分,或者篡改内部结构以破坏系统或操纵其操作。

我们相信任何利用循环的尝试都更有可能导致内核崩溃甚至造成任何严重损害。但就像Meltdown这样的漏洞而言,这让业界有点尴尬;出于安全原因需要修补它。

有关此问题的FreeBSD安全公告将进一步说明。操作系统开发人员写道:“在x86架构系统中,堆栈由堆栈段和堆栈指针的组合表示。两者必须同步以确保正确操作。与操作堆栈段相关的指令具有特殊处理。机制与堆栈指针的变化一致。“

MOV SS和POP SS指令禁用调试异常,直到下一条指令的指令边界。如果指令是系统调用或将控制转移到操作系统的类似指令,则在内核环境中处理调试异常。而不是在用户环境中处理它。“

结果是什么? “授权的本地攻击者可能能够读取内核内存中的敏感数据,控制低级操作系统功能,甚至可能导致系统崩溃。”

根据微软的内核安全公告(https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-8897),尝试在Windows上利用此漏洞的想法意味着“先攻击者”您必须登录系统。然后,攻击者运行一个特制的应用程序来控制受影响的系统。“除非您运行完全受信任的代码,否则这不是一个非常不可能的场景。

Red Hat已准备好发布补丁,Ubuntu和Apple MacOS也是如此。

早在2018年3月23日,Linux内核也得到了修复。版本4.15.14,4.14.11,4.9.91,4.4.125以及4.1,3.16和3.2的早期版本已经过修补。

微软已经为Windows版本7到10和Windows Server版本2008到1803提供了相应的补丁.Xen提出了4.6到4.10版本的补丁。 VMware的虚拟机管理程序没有风险,但vCenter Server有一个解决方法,并且vSphere Integrated容器处于修改版本,但两者仅被评为“可能受影响”。

如有必要,请参阅上面的CERT链接,了解所有受影响的供应商及其响应,并提供相应的更新。

所有消息来源都明确指出,尽管问题源于x86-64指令,但有必要责怪内核程序员,而不是英特尔。许多程序员似乎只是误解了如何处理调试异常并在很长一段时间内犯了类似的错误。

英特尔发布了第67版软件开发人员手册,并且相应地修改了中断。

许多操作系统开发人员被派往公司学习强制性的再教育课程,以深入了解x86-64架构。现在,英特尔已经更新了手册,以阐明堆栈选择器指令的处理机制;读者应该赶快补丁。 许多小伙伴遇到打印机在使用打印机后发送打印作业后不会自动打印的情况。我不知道如何处理它。作为拥有超过十年IT外包经验的人,这非常简单。今天,小编的IT外包公司将为大家详细解释。

1:打开打印机电源,确保打印机指示灯稳定亮起,然后将打印机的USB电缆连接到计算机。

2:清除打印任务:由于打印机脱机或打印后台处理程序故障而无法打印的任务将保留在打印作业列表中,从而导致打印队列堵塞并无法正确打印。

3:恢复打印状态:打印机处于“离线”或“暂停”状态,这将导致打印机无法正常打印。单击开始→打印机和传真。在“打印机和传真”窗口中,找到打印机的图标。

4:检查打印机端口。

5:重新安装驱动程序:如果未正确安装驱动程序,则在发送打印作业或打印作业自动消失后将导致打印失败。

6:更换电脑或使用“记事本”程序进行打印。如果它可以正常打印,打印机没有问题,可能是使用的应用程序软件或计算机系统有问题。

以上是IT外包公司小编为您带来的打印机发送任务不打印的解决方案。 为什么台式电脑突然关闭显示器,但主机箱仍在工作?

首先,确认连接是否存在问题。如果视频卡出现问题,则无法打开。检查线路是否已连接。在这种情况下:

1.拔下计算机电源线,然后按机箱上的开关键5-6。释放主板的剩余电量。

2,然后打开机箱的侧面板,插上并更换内存插槽。

3.扣除主板上的CMOS电池,1分钟后再打开。电脑有独立的显卡,最好插上显卡。完成上述操作后,计算机再次打开电源。

1.当显示器的黑色屏幕上没有图像显示时(但市场上的显示器当前没有从主机发送信号,显示器将在屏幕上不显示信号线连接)。首先检查主机的电源是否插好。电源风扇是否旋转?主机面板上的电源指示灯和硬盘指示灯是否闪烁?因为如果主机电源不工作或主板未通电,则在没有接收到信号时显示器将不显示图像。

2.然后检查显示器的电源是否插好?如果您的显示器的电源开关是轻触开关,当您打开显示器电源时,您应该听到轻微的“注意力分散”,并且您可以判断显示器的开关电源电路是否良好。当手靠近显示屏并慢慢移动以查看是否有“嘟嘟”声,并且手上的头发有被吸起的感觉时,这是检查显示器高压电路是否正常工作。

3.如果确定显示器已通电并且电压很高,则拔下插头并检查D型连接器中是否有任何弯曲或断针或是否有大量污垢。这是许多用户经常遇到的问题。连接D型插座时,力不均匀,或忘记拧紧接口的固定螺钉,使接口松动,接触不良,或方法不当或力太大,所以D型接口处有断针或弯针,导致接触不良。

通常,这种情况是由记忆金手指的氧化或接触不良引起的。在这种情况下:

1.拔下计算机电源线,然后按机箱上的开关键5-6。释放主板的剩余电量。

2.然后打开机箱的侧面板,插入并取下内存插槽。

3.扣除主板上的CMOS电池,1分钟后再打开。

电脑有独立的显卡,最好插上显卡。完成上述操作后,计算机再次打开电源。

仍然需要使用最小系统方法启动故障:(电源+主板+ CPU +内存+图形+显示)

这时,你应该正常看到显示内容,跳出硬盘,键盘等提示,你可以输入bios,

蜂鸣器没有异常声音。如果不正常,则不显示(或屏幕)或蜂鸣器发出异常声音。(1)记忆问题

一个。问题本身。它不适用于哪个插槽,也不适用于其他机器。然后只改变记忆。蜂鸣器通常有异常的吱吱声。

湾兼容性问题。可以使用其他机器,但不能使用;或者一个可以单独使用,但两个不能使用。改变记忆。

(2)显示/显卡问题

一个。连接问题。检查是否有断针或短路。

湾显卡本身已损坏。

C。显示损坏(非常不可能)

湾主板问题。显卡插槽部分或相关的控制电路发生故障。这个时候只能通过改变主板来解决。

以上是IT外包公司小编为大家带来的解决方案,电脑屏幕不亮,主机仍在运行。

IT外包服务是指客户战略性地选择外部专业技术和服务资源并将全部或部分IT系统外包或工作到专业公司的服务模式。这是一种管理模式,客户可以集成和利用其最佳的外部IT专业化资源,以实现成本降低,效率提升,充分利用其核心竞争力和增强客户的外部环境。

2018年后,全球IT外包产业继续快速增长。 2018年,全球IT外包服务收入总计2466亿美元。

IT外包服务市场已成为中国IT市场增长最快的部分。经过20多年的发展,这个市场的规模逐年上升。 2018年,在国家优惠财政和税收政策的支持下,中国的IT服务外包市场整体发展迅速。过去软件编码,测试,低端业务流程外包的外包内容正在扩展到整个产业链中的一系列高端领域,如研发设计和知识管理外包,同比增长38 %。基于云平台和云模式的外包模式已经开始出现,成为IT外包市场的新亮点。

2018年,中国的软件和信息服务外包产业面临复杂的国际经济形势,经受住了国内经济环境的压力。年营业收入同比增长39.8%,比软件行业快10个百分点。截至2019年初,中国软件外包产业市场规模已达到3510亿元,其中31.2%来自华东地区,26.1%来自华南地区,17.8%来自华北地区。 2018年,软件和信息技术外包服务出口额为105亿美元,同比增长6%。 2018年,中国的软件外包服务出口增长了14.9%。

那么什么类型的企业适合IT外包?

1.资本密集型企业。

2.兼职IT维护人才型企业。

3.非接触式IT型企业。

4. IT管理冗余企业。

5.具有员工流动性的大型企业。

根据中国工业研究网发布的2019年中国IT外包产业发展研究和市场前景分析报告,小诺了解到中国IT外包市场的整体前景非常广阔。虽然中国的IT服务外包发展迅速,但其市场份额仍然很小。未来两年,中国将继续发展成为全球最大的IT外包基地。随着IT外包范围的不断扩大,外包服务提供商的市场定位也越来越明显。可以预见,未来IT外包的细分趋势将为许多中小型本地供应商带来难得的发展机遇,最终改变整体市场格局。

从事IT外包服务已有20年,并已开发出专业的IT运维服务团队。随着业务规模逐年增长,国内市场份额增加,IT外包市场将面临更大的挑战。技术和服务创新,自主品牌开发和升级,保持在IT外包市场的领先优势,使客户能够更轻松地找到并信任小诺,为客户提供更好,更专业的IT服务。 目前,IT外包已成为企业IT运营的新趋势,但许多企业对外包结果并不满意。这涉及IT外包的管理。 IT外包管理包括明确的外包项目,选择外包公司,开发外包合同,监督外包实施,最后评估和评估外包。每个环节都至关重要,只有IT外包才能完成。管理层负责结果。今天,我们将分析IT外包管理中的外包评估。企业在评估IT外包时应注意哪些要点?

1.确认外包的类型

对于不同类型的IT外包项目,其评估和评估的重点也不同。如果是纯粹的IT设备外包,关键是要看看节省了多少钱,人员和停机造成的损失;如果是业务转型外包,那么衡量成功的标准是公司的战略目标是否实现,而不是过去的应用。是否成功

2.制定详细的标准

必须在IT外包合同中明确评估结果的作用,职责,方法和指标。这些内容应尽可能详细。全面改进评估标准,促进对未来结果的评估,并轻松识别IT外包公司所做的工作以及它们为企业带来的好处。

3.明确外包重点

在评估IT外包的结果时,重点是IT外包内容的完成程度。对于除内容以外的服务,虽然它为企业带来了一些额外的帮助和好处,但它并不是重点。没有重大工作就提供更多额外服务是没有意义的,IT外包的结果仍然失败。

专业的IT外包评估是确保IT外包服务有效性的重要措施。搞好IT外包管理的各个方面,充分发挥企业的监督作用,对于确保IT外包服务质量起着至关重要的作用。

一个正规可靠的IT外包公司不仅可以提供更专业的技术服务,还可以降低企业的运营成本,提高工作效率。

那么,什么样的企业更适合IT外包服务?

1.处于“特殊时期”的企业

企业在“初期”和“过渡期”将面临财务约束。在这个“非常时期”,预算紧张通常会导致招聘经营者的资格和技术方面不准确。通常是时候花时间完成工作,但操作和维护都是一团糟。在这种情况下,选择成本较低的IT外包公司可以满足迫切需求。

2.员工少,职位多的公司

为了节省成本,一些公司经常选择具有一点IT知识的员工来兼职进行网络运营和维护。但是,这种操作和维护仅在完成任务的水平上。它根本不专业,水平低,维护效果差。

此外,员工有多重角色,并且有一种被公司过度挤压的感觉。员工不可避免地会不满意。

在这个时候,如果你把IT外包给一个更专业的公司,你只能获得不到一个人工成本,但你可以获得更安全,更高质量,更系统的服务,员工的工作氛围更加和谐。为什么不?

3.不了解IT的传统企业

虽然公司规模不小,但业务内容主要是离线。这样一家传统公司并不了解IT行业。在互联网+时代,由于缺乏相关经验,在IT人才的选择和安排上的弯路将不可避免地导致企业资源的浪费。在这个时候,最直接和最简单的方法是让专业团队帮助处理相关问题,IT外包自然只是需要。

4.企业缺乏运营意识和混乱的IT资产管理

许多公司经常会出现这样的现象:他们花了很多钱为员工提供全方位的办公设备,打印机,电脑,传真机等,但由于缺乏特殊维护和不当使用,导致工作在严重消费中,频繁的维护和更换给公司带来了财务压力,但也严重拖延了进度,导致工作停滞不前。

在这种情况下,IT外包是非常必要的。专业人员随时待命,维护和维护机器和系统,以及详细的注册管理,从而节省时间和精力。

做一个比喻:你问一个同事处理一个问题,因为某个问题的设备,操作和维护,工作时间表已经延迟,今天可以做什么,但是已经推迟了,有时它会延迟其他的事情,导致中途。自杀的人对工作没有热情。这样的企业管理不是不乱吗?5.企业拥有较快的操作和维护人员

在一些中小型企业中,由于公司的氛围或管理问题,IT人员流动频繁发生,人力资源经常陷入招聘 - 培训 - 交接 - 招聘的无限循环中,工作效率极低,管理成本不断增加,烧头量。此时,您可以通过IT外包获得稳定的IT团队,减少不必要的重复招聘和管理投资。

贵公司属于哪家公司?

如果IT问题已经让你不堪重负,那么寻找IT33,上海本地化服务,遍布全国的经销网点,让专业人士做专业的事情,合理配置资源! 打印机不打印有很多原因,有打印机,还有计算机。今天,专业的IT外包公司分别介绍:

1.检查打印机是否在线。在大多数打印机上,“OnLine”按钮旁边有一个指示在线状态的指示灯。通常该线应该稳定。如果指示灯未点亮或闪烁,表示连接不正常。检查打印机是否已打开电源,打印机电源开关是否已打开,以及打印机电缆是否已正确连接。如果在线指示灯正常,请关闭打印机,然后再次打开以查看打印测试页是否正常工作。

2.检查打印机是否设置为默认打印机。单击“开始/设置/打印机”以检查当前使用的打印机图标上是否有黑色小挂钩,然后将打印机设置为默认打印机。如果“打印机”窗口中没有打印机,请单击“添加打印机”图标,然后按照提示进行安装。

3.检查当前打印机是否设置为暂停打印。通过右键单击“打印机”窗口中的打印机图标并在出现的下拉菜单中检查“暂停打印”选项上的小挂钩来完成此操作。如果选择了“暂停打印”,请取消选择此选项。

4.在记事本中键入一些文本,然后单击“文件”菜单上的“打印”。如果可以打印测试文档,则使用的打印程序存在问题。检查WPS,CCED,Word或其他应用程序是否选择了正确的打印机。如果是应用程序生成的打印文件,请检查应用程序生成的打印输出。是对还是不对。

5.检查计算机硬盘上的剩余空间是否太小。如果硬盘的可用空间小于10MB,则无法打印。通过安装Windows检查“我的电脑”中的硬盘图标,选择“属性”,检查“常规”选项卡中的硬盘空间,如果硬盘如果剩余空间小于10MB,则必须清空回收站并删除硬盘上的临时文件,已过期或不再使用的文件,以释放更多空间。

6.检查打印机驱动程序是否合适以及打印配置是否正确。在“打印机属性”窗口的“详细信息”选项中检查以下内容:在“打印到以下端口选择”框中,检查打印机端口设置是否正确,最常见的端口是LPT1(打印机端口),但有些打印机需要不同的港口;如果无法打印大文件,则应重点检查“超时设置”字段的“超时设置”。此选项仅对直接连接到计算机的打印机有效,而对网络打印机无效。7.检查计算机BIOS设置中的打印机端口是否已打开。 BIOS中打印机使用的端口应设置为“启用”。某些打印机不支持ECP类型的打印端口信号。打印端口应设置为“Normal,ECP + EPP”模式。

8.检查计算机中的病毒并使用防病毒软件进行防病毒。

9.检查打印机驱动程序是否已损坏。右键单击打印机图标,选择“删除”,然后双击“添加打印机”,即可重新安装打印机驱动程序。

10.打印机进纸盘没有卡纸或卡纸,打印机墨粉盒,色带或墨粉盒有效。如果无效,则无法打印。 数据显示,2017年中国大数据产业规模达到4700亿元,同比增长30%;其中,大数据五金产业产值234亿元,同比增长39%。 2018年,中国大数据产业规模突破6000亿元;随着各行业大数据整合和应用的深入,预计2019年中国大数据市场的产值将达到7150亿元。

6月4日至5日,由中国信息通信研究院和中国通信标准协会主办的2019年大数据产业峰会在北京召开。工业和信息化部首席经济学家王新哲,中国通信标准化协会会长郭国华出席会议并致辞。中国信息通信研究院副院长王志勤主持了峰会开幕式。会上,中国信息通信研究院发布了四篇主要白皮书,即《数据资产管理实践白皮书4.0》《内存数据库白皮书》《关系型云数据库应用白皮书》《城市大数据平台白皮书》。

2019年中国大数据产业布局和发展趋势预测

王新哲指出,大数据是新时代的“数字宝藏”,是当今世界最有价值的战略资源。大数据与下一代信息和通信技术相结合,如5G,云计算,人工智能和工业互联网,从根本上改变了经济发展方式,重塑了全球产业链分工。近年来,中国大数据产业蓬勃发展,产业发展日趋壮大,整合和应用不断深化,数字经济数量不断增加,创新和推动经济社会发展的作用明显增强。

王新哲说,作为产业发展的主管部门,工业和信息化部将推动大数据战略,促进大数据与实体经济的融合,以数据为手段加速数字经济的发展与增长。关键因素,促进中国经济的高品质。发展提供重要的支持和保护。具体而言,我们将重点关注六个方面的工作。

一是完善网络设施,为发展奠定坚实基础。继续实施网络加速和降费,推动全光网络建设和4G深度覆盖,全面部署IPv6。在不久的将来,将发布5G商业许可证,以促进中国的5G商业用途,同时加快工业互联网创新的发展,并积极部署人工智能和车辆网络等新基础设施。

二是促进协同创新,增强发展活力。加强政府,行业和研究机构的合作,共同开发大数据关键技术,打造大数据开源软件生态系统,推广优质大数据产品和解决方案,形成一批成熟的大数据垂直领域。

三是深化整合应用,拓宽发展领域。鼓励企业加强内部数据资产管理,加快集约开放的大数据平台建设,推动工业大数据在整个生命周期和整个产业链中的创新应用,加快产业数字化进程。第四是建立支持系统,优化开发环境。加快标准体系建设,建立企业数据治理能力评估体系,支持行业联盟,行业协会等组织建立公共服务平台,鼓励各金融机构开发适合大数据发展的金融产品和服务行业,并支持部门的大数据企业。董事会已列出。

五是加强安全,促进健康发展。改善个人信息保护,数据安全保护等系统,加强网络基础设施安全管理,确保网络数据完整性,安全性,可靠性,加强数据安全保护技术能力建设,促进数据脱敏,安全多方计算等技术研究和开发和应用。

六是加强国际合作,促进开放发展。加快开放大数据领域的进程,鼓励跨国公司和国外机构在中国设立技术研发机构,支持国内企业和国际优势企业加强研发合作,结合“一带一路”主动推动建立大数据研究,开放共享,标准规范和产业发展等国际合作机制的关键技术。

随着全球数据的爆炸性增长,大数据行业备受关注。中国大数据行业目前的发展是什么?

中国的大数据产业发展现状

根据《大数据蓝皮书:中国大数据发展报告No.3》数据,2019年,中国31个省份的前10个省市分别为:北京,广东,浙江,上海,贵州,江苏,重庆,天津,山东和河北。

从地域分布来看:在十大省市中,东部地区占8个,西部地区有2个,即贵州和重庆。贵州大数据发展指数在省级排名中连续第三年位居前十。在西部地区,曲线被超越,大数据推动了区域创新。

从中国商业研究院编制的大数据产业图来看,东部沿海地区的经济相对发达。大数据行业的上市公司大多分布在北京和东部沿海地区,其中大部分主要分布在南北两个地区。根据行业地图,北京大数据行业的上市公司数量最多,达到37家。其次,广东省21家,上海10家,其余省份大数据上市公司数量低于10。

中国的大数据产业规模和趋势预测

随着移动互联网,物联网和云计算产业的深入发展,大数据国家的战略也在加速。 2019年,大数据量激增。数据显示,2017年中国大数据产业规模达到4700亿元,同比增长30%;其中,大数据五金产业产值234亿元,同比增长39%。 2018年,中国大数据产业规模突破6000亿元;随着各行业大数据整合和应用的深入,预计2019年中国大数据市场的产值将达到7150亿元。2019年,大数据技术和应用领域,包括数据挖掘,机器学习,产业转型,数据资产管理和信息安全,将面临新的发展突破,成为推动优质经济发展的新动力。中国公司将有计划逐步推进数字化转型。越来越多的公司将“数字化”视为其核心资源,资产和财富,并选择数字化转型来抢占新的制高点。根据研究公司IDC对2,000家跨国公司首席执行官的调查,到2018年,世界1000强企业中的67%和中国1000强企业中的50%将把数字化转型作为公司的战略核心。展望未来,数字化转型将成为传统企业,特别是中小企业必须跨越的生死关系。

据预测,2019年,大数据最引人瞩目的应用是医疗保健,城市智能城市,金融,互联网电子商务,制造业大数据;获取应用和技术突破的数据类型是城市数据和视频数据。语音数据,互联网公共数据和企业数据,人体数据,设备控制,图形图像;在数据资源传输中,将收集大量数据,将使用数据提供服务,将免费提供数据集,只会下载并获得免费数据集,将购买数据集;大数据的最佳合作伙伴概念是数据科学,机器人和人工智能,智能计算或认知计算;中国大数据发展的主要动力来自大型互联网公司和政府机构。

未来,人口红利将转变为网民红利,这将成为支持应用驱动型创新的最大因素。随着老龄化社会的到来,在经济发展中起重要作用的“人口红利”逐渐消失。与此同时,中国网民的规模不断扩大,网民的红利也越来越突出。中国已经产生并积累了世界上的数据量。最大和最多样化的国家之一。依托庞大的数字资源和用户市场,中国企业在应用驱动型创新方面具有更多优势,大量新的应用和服务将层出不穷。 “突然,春风来临,千树和梨开花。”中间平台的概念与本诗中描述的概念一样快。在没有讨论解决方案的情况下,它似乎在IT圈中黯然失色。它是。中泰(数据中心,商务中心台湾,技术中间站,AI中间站..)的概念可以说是飞来飞去。我希望将以下文章中的实际案例结合起来,从概念到实践。在这个级别做一些解释。

什么是中间站?

在解释中国概念之前,我们首先应该看一下“中台”这个词的来源。中间站很早就从美国军事作战系统发展而来。通过中后台强大的炮兵能力,它支持前线小队的快速判断,并领导整个进攻的完成。这意味着听到枪声的人可以及时拨打枪声。

不同的人对“什么是中间站?”这个问题有不同的理解。有些人认为是添加一些业务功能,或者是基于场景的业务微服务聚合中心,也称为API中心,如用户中心,订单中心,产品中心等,也称为“业务中心”。有人认为中间平台是各种技术组件的积累,如Spring Boot,Devops,微服务开发框架,Docker等,也称为“技术中间平台”。

为了确切了解中间办公室是什么,我们必须追踪来源并回归原始的心脏。有必要借鉴“中台”的各种概念。从更高的角度和角度来看,中泰能为企业带来什么价值?

经过30多年的信息化建设,制造业积累了无数的企业管理信息系统,如ERP,MES,PLM,SRM,CRM等。所有这些信息系统都是基于流程驱动,解决各种管理效率问题。经过多年的开发和建设,这些系统变得臃肿,总结起来既缓慢又昂贵。如下图所示,大齿轮。

随着科学技术的发展,企业面临的不确定性越来越高,产品的复杂性逐渐增加,生产过程的复杂性逐渐增加,定制需求逐渐增加,供应链的复杂性也随之增加。协调正在逐步增加。企业竞争本质上演变为优化资源分配效率的竞争,或者被理解为响应数据服务业务快速变化的市场变化。前台应运而生,就像下图中的小齿轮一样,专注于小巧美观,快速创新和迭代,并快速响应用户需求。内部用户可以访问多个系统,以获取产品图纸,供应商信息,库存等数据,使他们无法快速直接地进行更改,以支持前台的快速创新需求。管理层也很难根据营销,研发,制造和服务等系统之间的大数据集成进行实时分析和决策洞察。

这两种不同速度齿轮的驱动需要一个耦合齿轮:中间平台。它可以快速聚合后台的数据和功能,并通过平台的快速开发,分析和服务编排功能提供更多创新功能和试错功能。例如,一个非常小的场景,其中将购买发送给供应商以进行绘图。采购必须学习PLM以搜索图纸,并学习ERP以查看与图纸对应的原材料库存,甚至学习使用SRM系统来查看供应商给出的购买价格。在一个简单的场景中,由于后端系统的复杂性和部门的局限性,数据无法及时地与最终用户协作,也就是说,它不能真正以用户为中心。

如果你必须给出一个定义,我想总结一下:“中国中部是一个想法,一个系统。”这个想法主要是为了加速数据驱动的价值过程。

中间办公室和SOA/ESB之间有什么区别?

在构建信息系统的过程中,中泰概念与SOA/ESB有什么区别?

SOA更像是软件架构设计的模型和方法。其主要功能是面向服务的分布式计算,服务重用,服务之间的松散耦合,对服务封装的支持,服务注册和自动发现以及服务契约。定义服务交互方式的方法。

ESB更容易理解。它是集中式SOA的具体实现。它主要用于解决异构系统之间的常见问题,例如服务连接,路由,消息丰富,服务注册/查找/发布服务和服务。监测和质量保证等

回顾中间站,中间站因为前台的灵活性而诞生。它是将后端系统连接到前台调用的能力,并通过模型聚合将数据聚合到中间站。同时,服务API用于快速呼叫前台。为了应对前台的快速创新和变化,前台提供更强大的炮兵支持。

与中间平台相比,SOA/ESB主要面向系统集成。项目实施的平均成本很高,涉及大量的协作开发,没有数据分析能力,以及性能和可扩展性的风险。从成本和效率的角度来看,它反映了传统项目建设方法带来的业务迭代能力的缺失。

因此,中间平台并不意味着SOA不等于ESB。虽然它在概念方面与SOA一致,但从技术角度来看,它也可以用作SOA中开发集成模型的演化变体,但中间平台显然是从更高的战略角度出发。考虑一下。

PTC的做法和案例

1)启用平台功能简介:

PTC的ThingWorx平台是最适合制造企业的中间办公支持平台,包括端到端的支持技术,如数据连接,模型聚合,服务注册和编排,数据分析和前台应用程序构建。以下是简要介绍。

数据连接

支持连接器模式,将不同系统中的3D数据,图纸,库存,供应商和其他数据的数据连接聚合到ThingWorx平台。内置的Kepware组件可以将OPC兼容的工厂设备,机器人,AGV等连接到平台,并支持SDK和其他方法将产品实时操作数据连接到平台。图形模型聚合

基于连接数据,我们认为中间平台的核心思想是使用ThingModel机制来聚合模型项和模型项之间的管理关系,以构建完整的产品完整数据模型。如下所示,我们构建了A型洗衣机的完整数据模型(属性,服务,时间,订阅)的完整逻辑显示。

这个过程可以通过ThingWorx以图形方式完成,无需编写代码。

并且可以在平台上直接查询模型项之间管理关系的可追溯性。下图完整显示了ECN,零件和要求之间的可追溯性和关联。

PTC高级副总裁兼大中华区总裁刘强先生说:“基于ThingModel机制的图形模型的全尺寸数据模型是PTC ThingWorx平台的核心,它使我们能够使用户快速聚合缓慢而昂贵的系统服务。数据可以提高数据与前端用户的及时性,一致性和协同性,并加快数据到价值的过程。“

服务编写,注册和编排

客户IT或SI可以使用Java和JavaScript编写复杂的业务逻辑聚合服务,利用ThingWorx快速开发和部署功能,修改和验证服务,注册和发布API Center,API Center中的所有服务API,其他前台应用程序,系统甚至可以通过微信小程序访问。

同时,如下图所示,它支持注册服务的傻瓜服务和拖放安排。

数据分析

同时,平台自己的分析组件,包括线性回归,逻辑回归和决策树等7种经典机器学习算法,可以帮助用户快速构建机器学习算法模型,预测设备故障概率,提高过程水平,找到产品故障。模式等使最终用户能够基于后端系统数据做出快速决策。

前端应用程序构建

ThingWorx平台的拖放式开发体验可以通过开箱即用的控制和市场积累多年的市场(MarketPlace),WYSIWYG布局,将前端开发的速度提高10倍以上,数据绑定服务调用等。聚合不同数据和服务的mashup页面(Mashup)。这些页面可以嵌入原始首页,也可以通过单独的Web浏览器甚至移动终端访问。

同时,ThingWorx平台的AR开发组件可以结合不同的3D数据,实时数据等,为用户提供不同的数据体验方法。

2)场景和案例:

让我们来看看一些常见的制造场景和案例,看看PTC ThingWorx如何充当中间办公室,以加速我们所谈论的数据到价值流程。采购图纸发给供应商:

PTC Navigate是一个基于ThingWorx的应用程序框架,完全基于应用程序的用户体验。 APP和臃肿的前端接口或后端系统之间的最大区别在于APP不需要培训,并且是解决特定角色的特定场景的“小程序”。

采购人员只需选择查看图纸APP,输入图纸编号,图纸即可显示在APP中,甚至图纸中相应零件的库存和单位,PLM中的状态和版本可以在APP中呈现。大大提高跨系统数据业务的及时性和一致性。

数字质量可追溯性:

众所周知,质量是制造公司的生命线。但是,质量相关数据存储在每个相关的后端系统中。一般通过检查推广。我们在欧洲的一位客户已经基于所有相关的记录系统构建了一层ThingWorx,并且基于ThingWorx,我们开发了一系列连接质量应用程序(创新系统)。

核心思想是通过ThingModel机制建立所有质量数据的模型项和模型项之间的关系,如需求,验证,FMEA,变更,路由,客户反馈,NC和CAPA。这可以实现基于场景的活动,例如前端质量计划,关键控制参数和可预测的过程质量。

结论

PTC高级副总裁兼大中华区总裁刘强先生表示:“随着中国和台湾的崛起,它确实为企业带来了新的数据服务和业务创新解决方案。企业已经建立了一个平台。他们自己的业务发展。这无疑是正确的,但它应该适合行业最佳实践,基于其当前的业务成熟度,技术成熟度和理论成熟度来引入技术领先,案例领导,架构领导和绩效领导。产品“。

从实现模型,我们建议遵循Think Big,Start Small和Scale Fast的原则。快速启动基于某些情景,逐步沉淀,快速复制,最终形成自己在中国和台湾的实力,支持企业的业务转型,增强企业竞争力。 物联网(IOT)包括越来越多的连接设备,从安全摄像头到智能恒温器。许多组织使用企业级物联网设备来帮助员工更有效地完成工作或满足设施管理需求。但是,企业物联网还存在另一个缺点。——身份管理。

身份管理(也称为身份和访问管理(IAM))可确保合适的人员可以访问完成工作所需的系统和信息。然而,物联网的一个常见问题是许多相关技术并未考虑到身份管理。

凭证滥用已成为一个问题

当人们试图通过绕过现有的访问控制系统来访问或成功访问系统时,就会发生凭证滥用。有时这会发生在人们无意中帮助同事时,例如与同事共享密码以避免工作延迟,同时等待IT部门给他们密码。

但是,在其他情况下,恶意意图是驱动因素,人们使用缺乏身份管理来获取他们不应拥有的访问权限。 BeyondTrust最近的一项全球调查发现,64%的受访者认为,由于员工滥用访问权,他们有直接或间接的违规行为。

然后,为了将这个讨论带到物联网,我们必须意识到许多物联网设备没有企业级所需的强密码管理。根据ABI Research的报告,到2022年,与身份管理相关的物联网设备收入可能达到215亿美元。

某些IoT设备具有默认密码

身份管理和物联网设备的一个已知问题是,这些设备中的某些设备具有用户应该更改的默认密码,但它们永远不会更改。根据Positive Technologies的调查,大约15%的设备密码从未改变其默认值。

此外,当人们使用通用用户名/密码组合时,可能会出现问题。更具体地说,Positive Technologies的研究表明,使用五种流行的组合可以访问十分之一的设备。

值得注意的是,使用默认密码很快就会成为过去。加利福尼亚州立法者通过了一项法律,该法律将于2020年1月1日生效,要求所有联网设备在加利福尼亚州使用唯一密码进行销售或生产。

这是朝着正确方向迈出的一步,特别是考虑到大多数公司可能不会仅为加利福尼亚创造一些设备。但是,如果企业中的每个人都知道设备的专有密码并使用它,则身份管理仍然无效。可能有人不应该访问IoT设备,但通过了解密码并使用它,他们拥有不必要的权限。私人虚拟助手总是在听

与物联网设备和IAM相关的另一个问题是,大多数具有个人助理组件的物联网设备始终在听他们的唤醒词。但是,一些销售这些产品的公司不确定他们如何使用他们收集的信息。因此,有理由担心物联网设备中的虚拟个人助理可能无意中泄露公司和个人机密信息。

当法院要求Amazon Echo智能发言人提供2015年谋杀案的数据时,物联网设备潜在的企业安全风险再次成为人们关注的焦点。分析人士指出,在涉及公司的民事案件中,公司拥有的所有数据可能成为法院要求查看的证据。——包括智能扬声器等物联网设备中包含的任何信息。

因此,回到IAM,我总是在线使用物联网设备的方式意味着任何有权在工作中使用物联网设备的人都应接受培训,以避免安装任何物联网设备。在房间里讨论敏感的公司信息。这是因为即使物联网设备被正确锁定并且只有授权人员才能使用它,设备仍然可以记录机密信息。

面对挑战

一些公司已经认识到物联网设备带来的身份管理问题,并拥有解决这一安全漏洞的技术。其中之一是Aerohive,其产品名为Aerohive A3,能够识别企业网络中的所有物联网设备,并为这些设备分配适当的访问控制。

Aerohive产品中有多种访问控制,公司可以根据需求进行调整。此外,该解决方案非常适合需要对物联网设备进行短期网络访问的用户。

重新思考物联网时代的身份管理

身份管理(IAM)的传统观点是它涉及某些人是否可以访问特定资源。这仍然适用于今天,特别是访问控制IoT设备的接口。

公司可能无法访问有可疑行为的人。相反,该人必须证明他们有资格获得更多的访问权限,并且可以通过长期观察其可靠性和可信度来实现这一目标。

同样,公司不应该假设企业级物联网设备没有安全漏洞。在这种情况下,身份管理意味着在允许网络访问之前检查IoT设备的问题。换句话说,该公司认为企业物联网设备未经证实。

通过这种方式,物联网设备或使用它的人不太可能给公司带来风险,在使用过程中注意身份管理将有助于确保公司不会使访问控制无效。

2019年,各种安全漏洞不断出现。仅在前三个月,安全漏洞的数量就达到了5,501,比2018年同期增加了1%,并且基于各种漏洞的网络攻击在今年上半年继续增长。其中,网络钓鱼威胁更加严重,排名第一。下面我们总结一下企业在网络保护中提到的最紧迫的五大网络攻击威胁。

将提供先进的钓鱼工具包

每1秒创建四个新的恶意软件样本。由于网络钓鱼攻击的效率,它仍然是最成功的攻击之一,因为大多数网络钓鱼站点只能在线运行4到5个小时。网络钓鱼被误认为是低风险类型的攻击。统计数据显示,只有17%的用户报告了网络钓鱼攻击。考虑到这一点,只有65%的URL被认为是可信的,这给在线用户和任何企业带来了压力。

网络黑市上有新的网络钓鱼工具包不断出现并被出售。预计将来会出现更先进,更易于使用的网络钓鱼工具包。随着这些工具包的激增,网络钓鱼将成为一种更危险的攻击。

远程访问攻击

越来越多的远程攻击越来越复杂。 2018年的主要远程访问攻击类型之一是针对加密货币所有者的密码劫持。另一种常见类型的远程攻击威胁终端设备的边缘。

根据威胁情报数据库,远程访问攻击是网络上最常见的攻击之一。黑客瞄准计算机,智能手机,IP摄像头和NAS(网络附加存储)设备,因为这些工具通常需要打开端口并将其转发到外部网络或Internet。

智能手机进入攻击跳板

在针对智能手机的攻击中,它与不安全的浏览(例如网络钓鱼,鱼叉式网络钓鱼,恶意软件等)有关。据RSA称,超过60%的在线欺诈是通过移动平台完成的,80%的移动欺诈是通过移动应用而非移动网络浏览器完成的。

用户通常会将所有信息保存在智能手机上,这会增加丢失或被盗设备的安全风险。此外,由于大多数人使用移动电话管理金融服务或处理家庭网络外的敏感数据,因此智能手机已成为各种威胁的新跳板。

物联网设备漏洞暴露

据Gartner称,到2020年底,消费者物联网(IOT)行业预计将增长到超过70亿台设备。然而,大量消费者并不认为物联网设备存在漏洞,因为大设备数量没有用户界面,这降低了用户的警觉性。但实际上,这些物理网络设备不断收集或管理用户数据。更重要的是,这些物联网设备不仅可以收集有价值的用户数据,还可以成为攻击者发起分布式拒绝服务(DDOS)攻击的帮凶。这是因为物联网设备供应商在设计物联网设备方面并不完美,以避免增加制造和维护成本,往往忽视安全保护。

根据最新的威胁情报数据,IoT设备遇到的所有攻击类型中有46%是远程访问尝试,39%用于检测行为模式。随着连接设备数量呈指数增长,这些威胁可能会进一步增加。

AI用于攻击

许多行业现在正在使用机器学习(ML)和人工智能(AI)来自动化流程并提高整体性能。网络犯罪分子也不例外,使用AI进行攻击。这导致了一种新情况:越来越多的网络安全公司开始实施AI驱动的算法来预防威胁,但黑客也在使用AI来提高攻击效率。

鉴于人工智能系统的自动化和可扩展性,加上匿名性和低成本,它加剧了攻击者的胃口。例如,黑客使用各种规避方法来避免被发现,AI可以帮助优化流程。 AI还可以帮助创建可以通过常规安全设备(如电子邮件)过滤的内容,这些AI编写的消息几乎与人工编写的消息一样糟糕。

此外,虽然社交工程是最流行的黑客技术之一,但它需要花费大量时间才能正确实现。 AI不仅可以帮助收集信息,还可以通过撰写电子邮件或致电潜在受害者来确认信息。应该说随着AI驱动技术的发展,人工智能在网络攻击中的使用将成为一种更受欢迎和危险的趋势。 今天的网络安全比以往任何时候都更加重要。原因是我们比以往任何时候都更紧密地联系在一起。数字化转型给我们带来了新的曙光,一切都通过互联网连接起来。但是,这使我们的数据比以往更容易受到攻击。技术正在发展,攻击者正在取得进展。我们生活在物联网时代,一切都是连通的,黑客很容易闯入网络并开始造成破坏。最近的安全漏洞,例如Equifax发生的漏洞,使公司处于紧张状态。

这些违规行为每天都在发生,并且变得越来越普遍。当然,这与企业业务向云的转变有关。虽然云提供商确保其平台上的所有内容都是安全的,但漏洞可能以各种方式发生。保护数据和应用程序的风险确实很高,因此对安全工具的需求不断增长,而不仅仅是基于外围设备的保护。这些工具需要使用最先进的技术进行全面保护,以便能够依赖它们。随着对网络安全的需求比以往任何时候都要大,最近对IT安全公司的收购也有所增加。让我们来看看这些IT安全收购和交易背后的原因。

黑莓收购了Cylance

黑莓最近以14亿美元收购了Cylance。 Cylance是一家人工智能驱动的安全公司,它使用人工智能和机器学习来预测和防止对终端设备的攻击。它创建了一个轻量级代理,安装在所有设备上,可以在线和离线工作,以防止任何攻击。 Cylance拥有3,500名客户,其中包括几家财富500强企业。

黑莓希望将Cylance的功能添加到自己的安全产品组合中,以获得更好的保护。该公司还希望将Cylance的技术与其安全的嵌入式操作系统QNX相集成。该系统主要部署在车辆和医疗设备上。

2.赛门铁克收购了Appthority

着名的安全公司赛门铁克收购了位于旧金山的网络安全创业公司Appthority。 Appthority专注于移动威胁检测。它执行连续和自动化的应用程序评审和应用程序威胁评估,并为用户提供对其应用程序及其漏洞的深入了解。 Appthority成立于2011年,共筹集了2500万美元。

赛门铁克将把Appthority的技术整合到其终端保护产品SEP Mobile中。借助Appthority的功能,可以定期检查移动应用程序,以确保它们符合安全规定。据报道,赛门铁克本身也是Broadcom将收购的重要交易目标。3.Arctic Wolf收购了RootSecure

去年年底,Arctic Wolf收购了RootSecure,后者提供网络安全风险评估解决方案,帮助用户定期扫描网络,发现所有连接的设备,并检查企业的网络弹性。通过此次收购,Arctic Wolf将能够提供RootSecure和Arctic Wolf的AWN CyberSOC的联合力量来检测和消除威胁。 RootSecure可以实时洞察企业网络漏洞。但是,Arctic Wolf的AWN Network SOC可帮助各种规模的公司以经济高效的方式保护自己免受迫在眉睫的网络威胁。

托马·布拉沃收购了Veracode

私募股权公司Thoma Bravo以9.5亿美元收购了Veracode。 Veracode是一家提供创新应用安全测试(AST)的IT安全公司。 Veracode的SaaS平台和集成解决方案可帮助安全和开发团队在整个应用程序生命周期中发现其应用程序中的安全漏洞。这有助于团队避免应用程序开发中的任何漏洞,而不会影响交付速度。到目前为止,Thoma Bravo已经收购了30多家安全公司。通过此次收购,Veracode希望在扩大市场覆盖范围的同时实现增长和创新。 Veracode拥有2,000多名客户。其客户包括三分之一的财富100强企业。

5. Radware收购了ShieldSquare

分布式拒绝服务(DDoS)保护提供商Radware收购了云安全提供商Shield Square.ShieldSquare可检测机器人和欺诈性流量,并保护应用程序免受其影响.ShieldSquare的机器人智能解决方案可用于web,移动和API。用户可以在标记已知机器人签名时查看其流量.ShieldSquare的解决方案有助于抵御各种威胁,包括API滥用,内容抓取和恶意流量等。

Radware计划作为其新bot管理器的一部分,提供ShieldSquare bot管理解决方案。此外它还计划将ShieldSquare的能力与Radware的攻击防御组合集成起来。

6.赛门铁克收购Luminate security

除了收购Appthority,赛门铁克还收购了软件定义技术领域的领导者Luminate.Luminate的Access Cloud是为了云安全量身定做的.Cloud不允许保护已定义的参数。然而,对于依赖于多个云供应商通过帮助企业扩展私有的无DNS访问控制来帮助企业,从而限制用户只能访问他们授权的特定应用程序。

XX公司和用户都希望能够无缝访问他们的应用程序,无论他们身在何处。因此,有必要提供安全访问以保护这些应用程序免受多个供应商引起的新安全风险。赛门铁克计划将云访问与其集成的网络防御平台集成。这标志着赛门铁克迈向建立一流IT安全产品组合的又一步。

7. Palo Alto Networks收购了Demisto

Palo Alto Networks以5.6亿美元收购了Demisto。 Demisto是IT安全编排和自动化解决方案的领导者。 Palo Alto Networks希望利用Demisto的解决方案,通过灌输智能自动化来创新自己的人工智能和机器学习功能。在Demisto的帮助下,Palo Alto Networks将能够提供即时的威胁预防和响应。收购Demisto的另一个巨大吸引力在于它拥有令人印象深刻的150个客户群,其中很大一部分是财富500强企业。

IT安全性:更好的技术可以应对更复杂的攻击

这些只是近期IT安全收购中的一小部分。看到这些日益频繁的收购,可以轻松了解不断增长的安全需求。在云时代,我们所有的数据和应用程序都是分布式的,这使得攻击面更大。黑客可以攻击大量用户数据和与业务相关的机密数据。因此,在网络安全方面需要创新。它不仅在所有工作站上运行防病毒软件,还需要扫描整个网络以查找漏洞。网络攻击可能会给攻击者带来很多金钱和声誉,最近的数据泄露事件促使公司重新考虑他们的整个安全战略。

这项技术比以往任何时候都复杂,黑客也是如此。黑客具有很高的积极性,他们可以使用任何外部端点进入组织的网络,并通过破坏系统来破坏系统,直到系统崩溃,泄漏数据或利用昂贵的资源。公司应该明白,他们不能只是停止安全工作。它需要一个持续而严格的过程来发现新的威胁并找到预防它们的方法。这就是网络安全公司被收购的原因。 IT安全和网络安全业务只会从这里发展,因为每家公司都希望通过投资新技术来提高竞争力,这将使他们在这个快速增长和不断发展的世界中脱颖而出。 实施微软帐户和Windows 10密切联系后,查杀帐户密码似乎是微软的一个障碍。从Windows 10 Preview更改中可以看出,系统的下一次更新将启用Microsoft帐户无密码登录机制,这意味着Windows 10已实施多年的Windows Hello,指纹和PIN登录将成为主流。

微软正试图摆脱Win10的传统密码

在刚刚发布的18936(20H1)的Windows 10预览版中,Microsoft开始测试无密码登录选项。这意味着登录屏幕上不再显示常规密码登录选项。默认情况下启用该选项后,表示用于登录帐户的密码将不起作用。

在Microsoft的观点中,人们使用帐户密码以非常糟糕的形式登录到Windows 10,特别是如果每个人都喜欢在不同的网站和个人设备上使用相同的密码和帐户集。尽管现在实施了双因素认证方案,但难以说服繁琐的步骤。人们使用它。

相比之下,Window 10的PIN更安全。虽然只有4位数字,但每个设备都独立设置为不在线共享,并且可以提供随机变量。即使单个设备被盗或破解,整个帐户仍然是安全的。同时,Windows 10还可以将密钥存储在可信平台模块TPM上,以增强PIN码存储的安全性。

微软正试图摆脱Win10的传统密码

此外,微软还试图说服Windows 10用户启动双重身份验证过程,实现独立的Microsoft Authenticator移动应用程序,甚至是符合FIDO2标准的物理安全密钥。在2019年5月Windows 10更新后,您甚至可以通过链接到Microsoft帐户的电话号码登录到PC。

微软正试图摆脱Win10的传统密码

无密码登录计划很快将通过Azure Active Directory扩展到企业用户,特别是对数据敏感的企业用户,他们经常敦促员工在两周内更新他们的帐户和密码,以及丰富的无密码登录方法。将缓解这个问题。

事实上,微软并不是第一家尝试无密码设计的公司。在与Apple硬件相关的用户中,您可以使用Apple Watch通过点亮Apple Watch来抬起手腕并解锁登录所需的MacOS。与此同时,Apple Watch本身也与iPhone相关联。 iPhone成功解锁后,重新应用的Apple Watch无需输入密码,但会自动解锁。同时,一些Android手机也可以配置为访问可信赖的WiFi网络,自动跳过解锁页面并直接登录。

微软正试图摆脱Win10的传统密码

可以看出,不仅是微软要杀死帐户登录密码。企业和个人用户在更合理,更安全的环境中简化登录非常有益。在明年正式版Windows 10更新后,传统的帐户密码很可能只在您第一次进入系统时出现,没有密码的时代已经悄然接近我们。 请记住,61%的思科调查受访者表示“我们才刚刚开始触及到物联网的表面”,所以,根据一句老话“失败是最好的老师”—— 不要害怕失败,物联网时代才刚刚开始。

我决定准备写一篇关于物联网项目失败的文章—— 当我偶然发现一个失败的物联网公司名单时,灵感就来了。

根据思科的调查显示,近75%的物联网项目都失败了—— 我认为这个数字之所以如此之高的主要原因在于,目前物联网仍然被过度炒作,而且几乎每个人都在努力尝试做些什么,并期望获得大量机会。无论如何,这个数字都在提醒我们,必须非常现实地进行自我评估,而且这也有利于项目的最终成功。调查确定了项目失败的主要原因:完成时间长、收集的数据质量差、缺乏内部经验、物联网整合和预算超支。

物联网应用的潜力是无限的,所以很容易集思广益地想出一大堆新想法。但是,现在您必须选择一两个想法并去实现它们。在选择过程中,您需要从潜在客户的角度来思考,这意味着您不能选择那些“为了技术而技术”的想法,因为客户希望您能为他们的问题带来解决方案。

您需要注意的另一件重要事情是,您正处于激烈竞争之中,今天的世界高度互联,而且成功的故事传播速度很快。解决方案开发需要专注于重要方面,例如基本功能的完全可操作性和安全性—— 但您不能等待所有功能开发完毕后再推出,因为这样您将落后于竞争对手。带来新功能是我们对物联网解决方案的期望,因此在产品上市之前不需要开发所有功能。

物联网解决方案需要技术娴熟的专家:计算机工程师、高级软件开发人员、软件架构师、业务专家等等。在项目开始时,对这些人的需求是巨大的,因为有大量的研究、开发和有效的概念验证原型设计等工作需要人来完成。所以,您可能会认为资助物联网项目开发并不便宜。现在,合作伙伴关系正在成为物联网成功故事的关键要素,同时互联互通正在为公司带来真正价值。您不可能在企业内部拥有所有必需的技能,所以请参加一些物联网活动,并成为一些物联网组织的一员,然后多多认识有共同兴趣的合作伙伴。

照顾好您的最终客户,您需要了解将受物联网解决方案实施影响的所有组织。您需要定期与他们沟通,并根据从他们那里获得的运营信息来制定您的解决方案,这样当解决方案上线时,您就可以避免让双方都感到意外。

此外,不要忘记市场营销的预算,物联网是一个巨大的市场,无论您的解决方案在技术上有多先进,您都需要通过各种媒体推广它(比如我们:物联之家网),您需要证明您的解决方案优于其他解决方案—— 您需要在其他解决方案达到您的水平(他们肯定会给您足够的时间)之前在市场上变得可见,否则您将失去竞争优势。

无论如何,这篇文章绝对不是为了让您泄气。请记住,61%的思科调查受访者表示“我们才刚刚开始触及到物联网的表面”,所以,根据一句老话“失败是最好的老师”—— 不要害怕失败,物联网时代才刚刚开始。 基于浏览器的网络威胁已成为当今许多网络安全专业人士最头疼的问题。那么我们如何防御基于浏览器的网络攻击呢?

如何抵御基于浏览器的网络攻击

1.使用最新和最先进的恶意软件检测技术评估JavaScript和Flash数据,从中提取内容,检查静态和动态异常

例如:

(1)静态 - 结构异常

数组或字符串中不寻常的shellcode

缺少或添加细分

嵌入式文件

可疑功能参数

代码注入的证据,例如隐藏的iframe或异常标记

代码混淆的迹象,例如编码,或特定的JavaScript函数,如加密或指纹识别

使用标志 - 结构相似性,签名

(2)动态 - 行为异常

异常进程行为 - 代码可能不会丢弃文件,但可能导致网络连接异常或尝试启动异常进程

利用浏览器漏洞将代码插入预定位置

尝试修改系统文件或组件

连接到已知的恶意站点或命令和控制中心

逃避战术如延迟

此外,我们需要彻底测试每个实例并在60秒或更长时间内执行一定程度的行为分析。

2.使用适当的过滤方法评估基于浏览器的威胁

通过过滤分阶段评估代码,不需要额外的测试。在恶意软件检测引擎在初始静态分析阶段遇到异常的情况下,它可以更密切地检查代码。通过使用这种分阶段的方法,系统可以完全测试所有可疑对象,完全消除误报。测试所有JavaScript和Flash文件的恶意软件的存在以及仅在必要时执行动态分析所获得的效率是可行的。

3.不断升级浏览器威胁防御工具,以适应不断变化的恶意软件攻击

由于传统的反恶意软件产品几乎不可能有效地评估所有JavaScript和类似的基于浏览器的对象,因此企业通常容易受到这些新威胁的攻击。为了有效地保护自己,组织必须继续发展并不断升级其威胁防御工具,以解决恶意软件的最新变化。一种方法是实现一种过滤方法,该方法实时评估所有代码并使用完整的动态分析测试可疑代码。 随着数据分析技术的不断扩展,大数据在搜索引擎优化和用户体验中的双重使用非常重要。

今天,大数据在人们生活的各个方面都发挥着重要作用。越来越多的公司在医疗保健,刑事司法和其他领域采用大数据技术。大数据受益最大的行业之一是网站的管理和推广。

越来越多的基于Web的公司正在使用大数据与用户进行更多交互。他们发现大数据非常适合改进搜索引擎优化(SEO)和用户体验(UX)。

大数据如何改变网站性能的性质

数字营销不断发展,每天都在创造新概念,新趋势和新时尚。如果公司希望在营销方面取得成功并使其商业网站无可挑剔,那么他们必须加强运营和管理,了解新事物并实现目标。

但是,了解一些趋势和时尚只是一个短期措施。你必须拥有并掌握一些技能和知识。没有他们,就很难成功。这些技术是搜索引擎优化(SEO)和用户体验(UX)。事实上,在当今的数字营销世界中,搜索引擎优化(SEO)和用户体验(UX)一起使用。

大数据在这两个领域都起着至关重要的作用。 2016年,Alumnify首席执行官AJ Agrawal发表了一篇文章,详细介绍了大数据如何影响搜索引擎优化(SEO)。好处包括:

内容可扩展性

更细微的分析

提高社交媒体排名因素的重要性

改善用户体验

大数据有利于改善用户体验并获得更多关注。搜索引擎优化和用户体验已成为最佳合作伙伴,但它们完全不同,两者的结合使业务更加成功。更重要的是,即使是最受欢迎的搜索引擎Google也建议集中用户,因此用户体验非常重要。以下是搜索引擎优化(SEO)和用户体验(UX)如何协同工作的方式。

使用大数据来改进页面设计和内容

将用户置于关注的中心意味着在设计精美的网站上为他们提供最佳内容。公司需要关注页面设计,这意味着拥有一个漂亮,易于浏览的网站页面。如果是这种情况,则用户知道如何导航以及如何查找他们正在寻找的信息。设计本身使用户保持参与并吸引更多人浏览,因为用户需要高质量的服务。

页面设计的另一个重要内容是内容。内容对于搜索引擎优化(适当的关键字)和用户体验(为正确的用户提供正确的内容)非常重要。企业需要确保为访问者提供最佳内容。大数据在这里可以发挥非常重要的作用。新的机器学习工具改进了设计过程,为客户提供了更好的体验。 2013年,Bookmark成为首批使用机器学习改进网页设计的公司之一。

网站的可搜索性至关重要

搜索引擎优化和用户体验都很重要,但如果您不让访问者有机会访问该页面,则很难为用户提供最佳体验。从长远来看,公司需要考虑他们的搜索引擎优化策略,以便潜在客户可以在浏览过程中轻松发现他们的网站。如果他们找不到,他们将永远无法从中受益,公司的努力将会失败。

获得良好的用户体验并开始随时随地搜索。当访问者查找某些内容时,他们只需在搜索引擎中键入单词或短语,即用户体验开始的位置。特别是在狭窄的行业领域,您需要确保公司的网页在搜索引擎中可见,并使用正确的关键字并正确回答问题。

基于可靠的用户信息在网站上构建用户体验

这是搜索引擎优化和用户体验应该发挥作用的地方。公司使用搜索引擎优化技术来了解目标用户正在寻找什么,他们需要找到什么,最后,应该使用哪些关键字来吸引更多潜在客户。用户体验的技术专家应该利用这种专业知识为用户提供最佳体验。

在数字营销中,您可以利用收集的搜索引擎优化数据,使您的网站具有吸引力,考虑潜在用户的体验,分析用户需求和他们期望的体验,并在设计用户体验时使用这些数据。

网站可用性是关键

网站可用性是一个相当复杂的问题,在讨论它时需要考虑很多因素。但是,用户体验最重要的方面是搜索引擎优化和页面上的整体设计。为了使您公司的页面更有用,您应该加快网站的加载速度,记住层次结构组织的标题,并将文本分成小块。

如果企业网站页面是可用的,意味着良好,透明,高效的。它对搜索引擎和用户都很重要。如果企业想给用户提供最好的体验,并获得更高的搜索引擎排名,企业页面必须是可用的,否则很难为用户创造良好的体验。

大数据对搜索引擎优化(SEO)和用户体验(UX)至关重要

大数据正在改变搜索引擎优化(SEO)和用户体验(UX)的未来。这是网站管理人员和数字营销人员无法忽视的技术与趋势。他们必须投资于正确的机器学习和大数据技术,才能从投资中获得最大收益。 与所有基于Linux的系统一样,Fedora提供了一组强大的安全功能。其中一个基本功能是文件和文件夹的权限。这些权限保护文件和文件夹免受未经授权的访本文将简要介绍这些权限,并向您展示如何使用它们共享对文件夹的访问权限。

许可基地

Fedora本质上是一个多用户操作系统,它也有组和用户可以成为成员。但是,想象一下没有许可概念的多用户系统。登录的不同用户可以随意阅读每个用户的内容。您可以想象这对隐私或安全性不是很好。

Fedora中的任何文件或文件夹都分配了三组权限。第一组用于拥有文件或文件夹的用户,第二组用于拥有文件或文件夹的用户,第三组用于拥有文件或文件夹的用户,即文件的用户和拥有该文件的组的用户。有时这被称为世界。

许可是什么意思?

每组权限有三种方式:读取,写入和执行。它们中的每一个都可以用第一个字母代替,即r,w,x。

文件权限

对于文件,权限的含义如下:

读(r):您可以读取文件的内容

写(w):您可以更改文件的内容。

运行(x):您可以运行文件——这主要用于要直接运行的程序或脚本

当您看到文件的详细列表时,您可以看到这三个权限集。尝试在您的系统上查看文件/etc/services:

$ ls -l/etc/services

-rw-r - r--。 1 root root 692241 April 9 03: 47/etc/services

查看列表左侧的权限组。如前所述,这些表示三个用户的权限:拥有该文件的用户,拥有该文件的组以及其他用户。用户的所有者是root,组的所有者是根组。用户的所有者具有对该文件的读写访问权限,并且根组中的任何人都只能读取该文件。最后,其他任何人都只能阅读该文件。 (从左到左:显示这是一个普通文件)。

顺便说一句,您通常会在许多(但不是全部)系统配置文件中找到这组权限,这些权限仅由系统管理员而不是普通用户更改。通常,普通用户需要阅读其内容。

文件夹(目录)权限

对于文件夹,权限的含义略有不同:

读(r):你可以读取文件夹的内容(例如ls命令)

写(w):你可以改变文件夹的内容(你可以在这个文件夹中创建或删除文件)

执行(x):您可以搜索文件夹,但无法读取其内容。 (这可能听起来很奇怪,但它需要更复杂的文件系统细节,这超出了本文的范围,所以我们现在就去做。)看一下/etc/grub.d文件夹中的示例:

$ ls -ld /etc/grub.d

Drwx ------。 2 root root 4096 May 23 16: 28 /etc/grub.d

查看最左边的d,它显示它是一个目录或文件夹。权限显示用户(root)的所有者可以读取,更改和写入此文件夹。但是,如果它们是根组的成员,则没有其他人可以执行此操作——。请注意,您无法复制到此文件夹。

$ cd /etc/grub.d

Bash: cd: /etc/grub.d:权限被拒绝

请注意您自己的个人目录是如何设置的:

$ ls -ld $ HOME

Drwx ------。 221 paul paul 28672 July 3 14: 03/home/paul

现在,请注意除了所有者之外没有人可以访问此文件夹中的任何内容。这是故意的!您不希望其他人在共享系统上阅读您的私人内容。

创建共享文件夹

您可以使用此权限功能轻松创建要在组内共享的文件夹。假设您有一个名为finance的团队,其中一些团队需要共享文档。因为这些是用户文档,所以最好将它们存储在文件夹/home层次结构中。

首先,使用sudo创建共享文件夹并在财务组中对其进行配置:

$ sudo mkdir -p/home/shared/finance

$ sudo chgrp finance/home/shared/finance

默认情况下,新文件夹具有这些权限。请记住,任何人都可以阅读或搜索它,即使他们无法创建或删除其中的文件:

Drwxr-XR-X。 2 root root 4096 July 6 15: 35 finance

对于财务数据,这似乎不是一个好主意。然后使用chmod命令更改共享文件夹的模式(权限)。请注意,您使用g更改所有者组的权限和/或更改其他用户的权限。再次,您更改用户所有者的权限:

$ sudo chmod g + w,o-rx/home/shared/finance

生成的权限看起来更好。现在,财务组(或用户所有者的根目录)中的任何人都可以完全访问该文件夹及其内容:Drwxrwx ---。 2根金融4096 7月6日15: 35金融

如果其他用户尝试访问共享文件夹,则他们将无法访问该文件夹。现在,我们的财务部门可以将文档放在共享位置。

其他说明

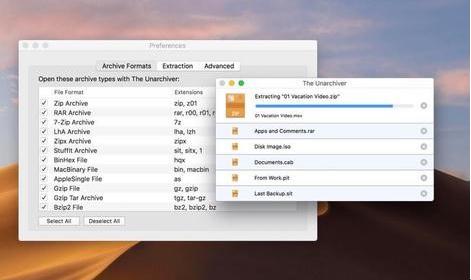

还有其他方法可以操纵这些权限。例如,您可能希望将此文件夹中的任何文件设置为财务组所有。 如果您正在Linux中寻找一个好的Visio查看器,这里有一些可以在Linux中使用的Microsoft Visio的替代方案。

Microsoft Visio是创建或生成关键任务图和矢量表示的绝佳工具。虽然它可以是制作平面图或其他类型的——图形的好工具,但它不是免费或开源的。

此外,Microsoft Visio不是一个独立的产品。它包含在Microsoft Office中。我们过去曾见过MS Office的开源替代品。今天我们将看到您可以在Linux而不是Visio中使用哪些工具。

适用于Linux的优秀Microsoft Visio替代方案

这是强制性免责声明。此列表不是分类。第三种分类产品并不比第六种好。

我还提到了两个可以从Web界面使用的非开源Visio软件。

软件许可证的类型

LibreOffice绘制免费和开源的桌面软件。

OpenOffice绘制免费和开源的桌面软件。

免费和开源的桌面软件。

基于免费增值的yED Graph Desktop和网络编辑器

Inkscape桌面软件是免费和开源的。

免费的桌面和开源的基于Web的铅笔。

免费和开源的Graphviz桌面软件。

免费桌面和开源的基于Web的Darw.io.

Lucidchart可以免费添加基于网络的价值。

免费和开源的Calligra Flow桌面软件。

1,LibreOffice Draw

LibreOffice Draw模块是Microsoft Visio的优秀开源替代品之一。在您的帮助下,您可以选择草拟想法或复杂的专业平面图来展示。流程图,流程图,网络图,小册子,海报等!所有这一切都不花一分钱。

好处是它与LibreOffice一起打包,并且默认安装在大多数Linux发行版上。

主要功能摘要:

用于实现小册子/海报的样式和格式工具。

显示计算数据。

PDF文件编辑功能

通过操作库中的图像来创建相册。

类似于Microsoft Visio工具(智能连接器,尺寸线等)的灵活绘图工具

支持.VSD文件(打开)

官方网站:LibreOffice Draw

2,Apache OpenOffice Draw

很多人都知道OpenOffice(LibreOffice项目最初基于它),但他们没有意识到Apache OpenOffice Draw可以用作Microsoft Visio的替代品。但事实上,它是另一个令人惊叹的开源图形软件工具。与LibreOffice Draw不同,它不支持编辑PDF文件,但它确实为任何类型的图形创建提供了绘图工具。这只是一个警告。仅当您的系统中已安装OpenOffice时才使用此工具。这是因为安装OpenOffice有点痛苦,不再开发。

主要功能摘要:

快速创建3D表单驱动程序

创建作业的Flash版本(.swf)

样式和格式工具。

灵活的绘图工具(智能连接器,尺寸线等)类似于Microsoft Visio

官方网站:Apache OpenOffice Draw

3天

Dia是另一个有趣的开源工具。它可能没有如上所述的积极开发。但是,如果您正在寻找简单而不错的Microsoft Visio图形的免费开源替代品,那么Dia可能是您的选择。这个工具唯一让你失望的是它的用户界面。此外,它允许您使用功能强大的工具来处理复杂的图形(但它可能看起来不太好看——,因此我们建议您将它用于更简单的图形)。

主要功能摘要:

它可以在命令行中使用。

样式和格式工具。

自定义表单的表单存储库

与Microsoft Visio类似的绘图工具(特殊对象,网格线,图层等)

跨平台

官方网站:Dia

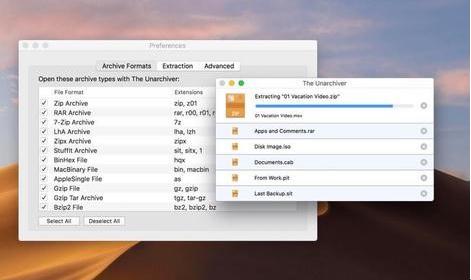

4,yED图形编辑器

0: 00

/1: 30

它是Microsoft Visio最受欢迎的免费替代品之一。如果您担心它是一个免费程序而不是开源项目,您可以通过Web浏览器免费使用YED实时编辑器。如果您想通过一个非常易于使用的界面快速绘制图形,这是最好的建议之一。

主要功能摘要:

拖放功能,方便图形制作

支持导入外部数据以进行链接。

官方网站:yED Graph Editor

5,Inkscape

Inkscape是一个免费的开源矢量图形编辑器。它将具有创建流程图或数据流程图的基本功能。它提供了创建更简单图形的基本工具,而不是提供高级图形工具。因此,当您希望使用库连接器工具使用库中可用的符号生成基本地图时,可以将Inkscape替换为Visio。

主要功能摘要:

连接器工具

灵活的绘图工具

宽文件格式兼容性

官方网站:Inkscape

6,铅笔项目

Pencil项目是一个令人印象深刻的Windows,Mac和Linux开源项目。它具有易于使用的图形界面,使绘图更容易,更方便。它有很多内置的形状和符号,使您的图形看起来很棒。它还集成了Android和iOS的UI模板,允许您在需要时创建应用程序原型。您也可以将其安装为Firefox扩展,但扩展无法使用最新版本的项目。

主要功能摘要:

轻松浏览剪贴画(使用openclipart.org)

导出为ODT文件/PDF文件

图形连接工具

跨平台

官方网站:铅笔项目

7,Graphviz

Graphviz略有不同。它不是绘图工具,而是专用的图形显示工具。如果您需要多个设计来表示网络图中的节点,请务必使用此工具。当然,您不能使用此工具制定平面图(至少这并不容易)。因此,它更适用于网络图,生物信息学,数据库连接等。

主要功能摘要:

支持命令行使用。

支持自定义形状和表节点设计

基本样式和格式工具。

官方网站:Graphviz

8,Draw.io

0: 00

/1: 35

Draw.io主要是一个免费的基于Web的图形工具,具有强大的工具,可以制作几乎任何类型的图形。只需拖放并连接它们即可创建流程图,ER图或任何相关内容。此外,如果您喜欢该工具,则可以尝试脱机桌面版本。

主要功能摘要:

直接上传到云存储服务

自定义表格

样式和格式工具。

跨平台

官方网站:Draw.io

9,Lucidchart

Lucidchart是一种先进的基于Web的图形工具,提供有限功能的免费订阅。您可以使用免费订阅创建各种类型的图形,并将其导出为图像或PDF文件。但是,免费版本不支持数据链接和Visio导入/导出功能。如果您不需要数据链接功能,您可以说Lucidchart是生成漂亮图形的绝佳工具。

主要功能摘要:

它可以集成到Slack,Jira Core,Confluence中

制作产品模型的可能性。

导入Visio文件

官方网站:Lucidchart

10,Calligra Flow

书法流

书法流

Calligra Flow是Calligra项目的一部分,旨在提供免费的开源软件工具。使用Calligra流程,您可以轻松创建网络图,实体图,流程图等。

主要功能摘要:

几箱模具

样式和格式工具。

官方网站:Calligra Flow

长期从事IT工作的人会发现很多网络问题,其中一些问题很容易诊断和纠正,但有些问题很难弄明白。如果遇到这些问题时能够通过一些简单的步骤来排除网络故障,以收集信息并缩小问题的范围。

第1步:检查网络配置

网络故障排除过程可以通过验证你所了解的主机来实现。方法是在两台主机上运行IPCONFIG命令,以确保它们使用的IP地址都在预期范围内。虽然操作很基本,但是运行IPCONFIG命令会暴露出问题根源。例如,一个系统如果没有接收到IP地址,可能是因为DHCP范围已经耗尽。

单独运行IPCONFIG命令可以显示分配给每个网络适配器的IP地址、子网掩码和默认网关。如果这些值没有问题,那么可以更进一步,运行IPCONFIG /ALL命令,这个操作会显示每个网络适配器的DNS服务器分配,验证系统是否使用预期的DNS服务器非常重要。

第2步:测试名称解析

验证了源主机和目标主机的IP地址配置,可以验证名称解析是否正常工作,测试DNS名称解析有各种不同的工具,但是最简单的方法是输入NSLOOKUP命令,然后输入另一个主机的完全限定域名。

NSLOOKUP命令可以显示正在使用的DNS服务器,并告诉您该DNS服务器是否对指定主机具有权威性。

从NSLOOKUP收到结果后,请检查以确保结果符合预期。DNS服务器的IP地址应与主机的网络适配器配置使用的DNS服务器的IP地址匹配。同样,名称解析的地址应与已分配给远程主机(或远程主机上运行的服务)的IP地址匹配。

第3步:验证网络路径

如果您的检查到目前为止没问题并且已产生预期结果,则该过程的下一步是验证远程主机的网络路径。最简单的方法是输入Tracert命令,然后输入远程主机的完全限定域名。Tracert命令将显示数据包在路由到远程主机时所采用的路由。

如果某些跃点被报告为“请求超时”,无需太担心,因为这只意味着主机配置为不响应ICMP消息。重要的是确保Tracert不会显示目的地无法到达(有时用!H指示符表示)。目标主机不可达消息表示没有到目的地的路由或者IP地址无法解析为L2地址。

第4步:测试远程主机的响应能力

故障排除过程的下一步是测试是否可以与远程主机通信。有一次可能只是意味着ping远程主机。不幸的是,主机通常配置为不响应ping请求,因此这个测试可能并不可行。

在这种情况下需要进行某种测试,看看是否可以让主机响应。毕竟,响应验证两个主机之间是否存在连接以及远程主机是否仍然在线。

可以使用的响应性测试的类型根据远程主机的配置有很大的不同。如果不能使用ping命令,也可以通过建立远程PowerShell会话来验证远程主机的响应能力。

第5步:测试远程服务

如果已经确认本地和远程主机配置正确,并且名称解析和基本连接在两个方向上都正常工作,则问题很可能存在于网络堆栈的更高级别。例如,如果目标主机是Web服务器,则即使基本通信测试成功,系统服务也已停止或者存在权限问题。这时就需要测试远程主机提供的任何服务。

需要注意的是,有时服务可能会受到较低级别依赖项的不利影响。例如,笔者曾经在Exchange Server上遇到过一些严重的通信问题,经过详尽的故障排除工作后,最终将问题追溯到系统的时间错误设置。

网络故障排除:不只是科学

遗憾的是,网络故障排除没有更有效的解决方案(尽管有一些非常棒的第三方诊断工具可用)。任何时候遇到网络问题,可以尽可能多地忽略网络的复杂性,并专注于检查基础知识。即使这些步骤没有揭示问题的原因,它们也可以帮助您缩小问题范围。

Netcraft全球网络服务器调查的月度报告“Web服务器调查”是人们了解全球网站数量和服务器市场份额的主要参考。 2019年7月的报告发表。

7月份的报告包括1,319,897,118个站点数据,包括238,145,990个单独的域名和8,938,144个Web访问计算机。其中,nginx在所有网站中继续占据网络服务器提供商的第一名,与6月调查的数据相比,一个月增加了4330万个网站,总计4.38亿,领先Apache 6.84个百分点。

Nginx在所有网站上拥有良好的数据,但在其他指标上表现不佳,域名数量减少了400万,活动网站数量减少了120万,减少了9300中最繁忙的网站数量,包含活动网站的域名和数据。减少的原因是两家托管服务提供商的巨大变化:

Endurance International Group托管的280万个域名从nginx转移到Apache;

Shopify托管的150万个域名和140万个活动站点现在使用Cloudflare。

DeveloperJune 2019PercentJuly 2019PercentChangeApache314,94231.49%317,73531.77%0.28nginx263,42826.34%254,15425.42%-0.93Microsoft84,4888.45%83,8118.38%-0.07LiteSpeed.png。

Apache在7月份收到了大部分域名和最活跃的网站,分别增加了220万和210万。微软收到了大部分面向网络的计算机,增加了43200个。

Cloudflare本月增加了470万个站点,总计达到3990万个,其中包括1520万个独立域,每个域2.6个站点,每个站点的站点数量明显少于三个主要Web服务器,nginx每个域有8.2个站点,5.3个站点用Apache和9.3与Microsoft IIS。该调查显示,所有数据中每个域有5.8个站点。特使于5月份发布了数据。经过500倍的增长后,它突然跃升至第十位,其网站数量从10,300增加到510万,但现在已经减少了200多个,目前只有13,000个网站。原因是Squarespace不再将其识别为使用Envoy,而是使用Squarespace服务器。 iTalentU2019的“PaaS Application Any Door”会议将重点关注PaaS应用,解决人力资源行业的弱点,解释如何使用PaaS平台灵活配置和定制,以及如何独立开发APP适用于您自己的业务应用程序,使公司和应用程序更容易。回应目前的情况。

iTalentU2019——第四届北森用户生态会议将于2019年8月8日在北京国家会议中心举行。下午“任何PaaS Gate的应用”将专注于PaaS应用并解决人力资源行业的弱点。

作为企业级人力资源SaaS的代表,近年来,北森逐步加深了对人力资源技术领域的投资,并探索了SaaS + PaaS的创新发展道路。自2018年以来,北森不断改进PaaS平台的开放,以满足大中型企业个性化和自主开发的个性化需求,并建立商业应用生态系统。 2019年,北森正式推出了综合,平台和生态产品战略。 Beisen PaaS平台也正式上市,为公司在HR SaaS市场的全面努力奠定了坚实的基础。

通过不断优化迭代,Beisen的集成PaaS + SaaS云解决方案不仅支持广泛的标准人力资源业务场景,还为客户提供个性化开发和灵活性设置在不同行业,支持北森各行业的成功实践。低,它可以帮助公司加速人力资源的数字化转型过程。

Beisen PaaS平台具有强大的扩展和集成能力。未来,Beisen合作伙伴和第三方软件开发人员以及企业IT技术团队都可以在Beisen PaaS平台上开发企业级SaaS应用程序。您可以自动适应多个终端,如PC和移动设备,并实现良好的交互体验。 Beisen PaaS平台不仅满足了公司自主开发的个性化需求,还大大简化了SaaS应用开发的复杂性,大大缩短了应用开发时间。

数据集成是人力资源软件的重点。大量的人力资源数据分散在公司的几个部门,无法集成,无法统一分析。 Beisen扎根于PaaS平台的数据层,访问数据层中的大数据引擎和数据仓库,并提供创新的人工智能功能,实现跨平台和全应用的数据集成,基于数据提供真正的人力资源转换。

在“PaaS应用任何门”分会的总部,北森PaaS平台业务部高级副总裁孙江和北森APP Store产品组产品专家余光启将发表主题演讲“北森PaaS”他们将迅速建立自己的人力资源应用程序。“分析人力资源行业的弱点,分享如何灵活配置PaaS平台,帮助应用提供商解决人力资源领域的诸多问题。京东方集团学校招聘负责人张家欢和北森招聘技术总监李思刚将聚集“专注于自定义场景,打造高性能工具”的实践。他们将展示Beisen PaaS的主要技能以及基于Beisen PaaS平台的BOE访谈。该系统的经验和实际结果为PaaS在业界的定制应用提供了更有价值的参考。

最后,Beisen PaaS实施部门高级主管吴伟将分享“Beisen PaaS应用程序开发解构”。以HRIS(人力资源信息系统)为例,向IT技术人员展示如何通过独立配置或开发PaaS平台来开发应用程序操作。过程 不久之后,我们可以通过思考来编写和聊天并向计算机发送指令。今天,Facebook和加利福尼亚大学旧金山分校(UCSF)已经发布了脑机接口研究的最新进展,他们的文献出现在最新一期的Nature Journal《Nature Communications》中。

“我们今天分享的新工作是建立非侵入式便携式设备,让人们可以写作,只想想他们所说的话,”Facebook副总裁安德鲁博斯沃思说。 “这一发展显示了AR耳机未来输入和交互功能的新潜力。”

该研究表明,在对话期间大脑产生的活动可以在计算机屏幕——上实时解码。在此之前,这项工作是离线完成的,实时“翻译”的文本是脑机接口研究领域的第一篇。一旦研究人员说他们的算法到目前为止只识别了少量的单词和短语,但正在努力翻译更多单词并显着降低识别错误率。

大脑 - 计算机界面第一次可以实时读取人类语言。

该研究的主要作者是旧金山加州大学副教授Edward F. Chang和他的博士后学生David A. Moses。

新研究的可能性可能与我们相差甚远,Facebook在一篇官方博客文章中称:“可能还需要十年.但我们相信我们可以缩小这一差距。”

Facebook和UCSF的研究致力于通过检测实时大脑活动中的预期语音,帮助神经损伤患者与正常人进行交流。有趣的是,与许多检测大脑神经电流的方法不同,Facebook和UCSF正在探索通过使用脉搏血氧仪检测神经元中的氧消耗来检测大脑活动的策略。这种间接和非侵入式方法似乎更安全。

大脑 - 计算机界面第一次可以实时读取人类语言。

2017年,Facebook现实实验室脑机接口项目研究主任Mark Chevillet花了两年的时间来证明使用非侵入性技术读取人类大脑每分钟100个单词的可行性。

两年过去了,结果出来了:“这些承诺仍然存在,”Chevillet说。 “我们相信这是可行的。”他计划继续这项计划。该团队的最终目标是开发一种可以在不大声说话的情况下进行控制的AR耳机。

其中一位作者,旧金山加利福尼亚大学的神经外科医生Edward Chang说,这一结果是神经植入物的重要一步,它可以帮助人们恢复正常的通讯,因为中风,大脑受伤。脊髓和其他失去言语的能力。今年4月,Chang的团队创建了一个不同的脑机接口,可以直接从大脑信号中解码语音。提高解码精度的法宝:添加上下文

这项工作的目的是提高大脑活动解码的准确性。研究人员表示,他们正在从大脑的两个不同部分解码两种类型的信息,并将它们用作上下文,结果对解码的准确性产生了相当大的影响。

解码精度的提高基于一个简单的概念:添加上下文。使用植入三名癫痫患者大脑的电极,研究人员记录了大脑活动,同时听取了一系列录音问题并要求他们说些什么来听。

然后他们使用这个大脑数据来训练机器学习算法。然后,当再次要求参与者回答问题时,算法仅使用大脑活动来确定参与者是在听还是说,然后尝试解码语音。

大多数语音解码器通过猜测人们想要说什么来工作,因此常见的脑解码器可能会与合成器和肥料等词混淆。

但是本文中提到的新系统增加了上下文来区分这些令人困惑的内容。首先,该算法可以预测从一系列已知问题中听到的问题,例如“现场分散的是什么?”然后使用这些信息作为背景来帮助预测答案:“肥料”。

大脑 - 计算机界面第一次可以实时读取人类语言。

Ask(蓝色)用于作业的实时语音解码方案(红色)。

Chang说,通过添加上下文,脑机接口可以更容易地预测答案。通过一组有限的特定问题和答案,该系统能够解码感知(听觉)和语音生成(口语),准确率分别为76%和61%。但该团队希望在未来扩大系统的词汇量。

他还说,算法越好,计算机就越快,解码速度就越快。过去需要数周甚至数月才能离线处理的内容现在可以实时完成。

Facebook vs. Neuralink:两种不同的脑 - 计算机接口路径

Facebook推出的大脑 - 计算机界面新突破的低调与Musk公司大脑计算机界面公司神经网络公司高调宣布的近期进展形成鲜明对比。

神经网络推出的脑机接口“缝纫机”。

与入侵的Musk脑计算机界面不同,Facebook希望创建一种AR耳机,使用红外线接收来自外部的大脑信号(请参阅Facebook博客,了解技术细节),而Neuralink正在开发中。包括3000柔性植入式电极阵列,以改善大脑功能。

这两种不同的开发模型似乎表明两家公司正在竞争能够提供第一个可以解码大脑活动的大脑 - 计算机业务接口。但是,实现这一目标可能是一个缓慢的发展过程,无法在一夜之间实现。Chevillet说:“由于这项技术仍处于调查的早期阶段,我们没有真正的产品规划。”

同时,Chang希望能够尽快为不能说话的患者带来重大变化。从现在开始,所有团队工作都由能够说话的志愿者完成。因此,该团队将花费一年时间调查一名缺乏语言能力的研究参与者,以便在计算机屏幕上生成相关文本。

所有数据将由加州大学旧金山分校收集,并存储在学校服务器上,严格保密。与此同时,与Facebook合作获得的所有研究成果将发布并向学术界开放。 Chang强调:“我希望这不仅有利于我们正在进行的研究,也有利于整个领域。”

中国教师队

这项研究的大部分工作都是在加州大学旧金山分校完成的,加利福尼亚大学旧金山分校的美籍华裔科学家Edward F. Chang的研究团队多年来因为大脑 - 计算机界面研究而闻名。今年4月,该团队使用人工智能识别脑电信号并将其作为语音合成在期刊《自然》中。

大脑 - 计算机界面第一次可以实时读取人类语言。

Edward Chang教授

Edward Chang是旧金山加利福尼亚大学神经外科和生理学副教授。他的研究重点是人类语言,运动和认知中的大脑活动机制。他还是加州大学伯克利分校和旧金山加州大学神经工程与假肢中心的联合主任。

今天发表的研究结果是Steno项目的一部分,Steno项目是旧金山加利福尼亚大学的一项大型研究项目。据报道,Steno项目的最后阶段将包括一项为期一年的研究,以确定人类是否可以利用大脑活动来恢复残疾人的沟通技巧。除了提供资金外,还有一小部分Facebook研究人员正在与Chang及其实验室直接合作,提供工程支持。

增强现实技术的愿景是将人,人和世界完美地联系起来,这样我们就可以在不将注意力集中在手机屏幕上的情况下进行交流。这将是一种未来主义的形式。不久之后,实时阅读大脑短信的技术可能会出现在我们的生活中。 每天都有很多人拥有电脑,却无法找到他们想要的资源。他们很长一段时间都找不到他们想要的资源。我真想打破电脑。感觉非常糟糕。

别担心,小编会为大家分享一些好资源。百度在这里找不到它,所以每个人都可以找到他们想要的资源,让我们一起来看看。

1,BT磁链

BT Magnetic Chain是一个具有许多资源和更新的磁链接搜索引擎。有许多类型的BT种子资源,例如软件和电子产品,种子信息可以通过DHT实时更新。

5个超级好网站,百度云盘不够,最好默默收集

2,数千个采集站

外部链资源网站有很多外部链接,包括物理,天文学,心理学,行政管理,经济学和许多其他学科。如果您需要找到专门的学术资源,这个网站的需求量很大。

5个超级好网站,百度云盘不够,最好默默收集

3,纵横中文网

电子书资源网站有很多电子书资源。它有各种新奇的资源,如浪漫,幻想,军事和精神。除了资源,还有非常好的漫画。喜欢阅读小说的人可以保存这个网站。

5个超级好网站,百度云盘不够,最好默默收集

4,办公资源

看看这个名字,你知道这是一个特殊的办公资源网站。对于PPT,它提供了很多背景和声音效果来制作PPT,减少了PPT的负担。

5个超级好网站,百度云盘不够,最好默默收集

5,快速CAD库

拥有大量高质量CAD图纸的网站包含各行各业的建筑图纸。从事CAD业务的小白可以来这里寻找他需要的图纸。

5个超级好网站,百度云盘不够,最好默默收集

小网站的小资源由小伙伴收集。除了小编,你知道什么资源,让我们一起分享。 随着世界各行业数字化进程的不断加快,各种新的信息和通信技术正在迅速发展,万物互联网逐步走向世界。因此,生活所有领域的数据安全要求也在增加。此外,相当一部分是保护人民生计的重要行业。

每天,我们都享受到信息技术提供的便捷服务,例如扫描代码支付和面部识别。所谓的ABC(人工智能,大数据,云计算)不仅仅是诀窍。资本的运作,但已渗透到日常生活中。各方面

然而,互联网的传播并非全部带来好处,但却产生了一系列风险差距:数字化推动了生产和消费的革命,因为新生婴儿通常缺乏保护,传统行业面临着网络安全威胁的挑战。大量数据表明,随着近年来智能设备和控制系统的增加,数字安装越来越容易受到黑客攻击,传统行业的网络安全性令人担忧。

因此,想要制造万物互联网的网络世界需要一个完整的网络安全策略系统来实现更有效的安全防御。

网络安全法律法规

国家政策

自18届全国代表大会以来,中国制定了加强国家网络战略。互联网已经成为国家发展的重要推动力,为加快数字化中国的建设。随后,中国共产党第十九次全国代表大会也指出,网络安全是人类面临的共同挑战。

2017年6月1日,《网络安全法》正式实施。关键基础设施安全性已成为家庭网络安全的主要问题之一。

其中,由于工业控制系统在日常生产和制造中占有很大比例,为了进一步推动工业控制系统安全网的建设,法律法规和监管文件:工业和信息化部《关键基础设施安全保护条例(送审稿)》发布的国家互联网信息办公室《工业控制系统信息安全防护能力评估管理办法》,工业和信息化部已经开发出《工业控制系统信息安全行动计划(2018-2020年)》和等等。工业控制系统的安全性已上升到前所未有的水平。

然后我们进入2018年,这也是中国网络安全政策体系建设的一年。

4月,国家信息安全标准化技术委员会正式发布《大数据安全标准化白皮书(2018版)》。它侧重于国家和国际有关大数据安全,政策实施和标准化状态的法律法规,并分析大数据安全面临的风险和挑战。同时,规划了大数据安全标准的工作方法,描述了大数据安全标准化系统的框架,并提出了工作建议,以实现大数据安全标准化。

6月,《国务院关于深化“互联网+先进制造业”发展工业互联网的指导意见》启动,表明2018-2020是中国互联网产业建设的初始阶段,对未来的发展具有强大的影响。随后,为进一步落实互联网上的产业创新发展战略,促进实体经济与数字经济的深度融合,工业和信息化部发布了《工业互联网发展行动计划(2018-2020年)》和《工业互联网专项工作组2018年工作计划》。7月,工业和信息化部正式发布《工业互联网平台建设及推广指南》和《工业互联网平台评价方法》,要求制定和完善工业信息安全管理政策法规,明确安全保护要求。建立全面支持工业信息安全的国家平台,实时分析平台的安全状况。加强业务平台安全平台的责任,引导平台加强安全防护知识,提高漏洞发现,安全防护和应急响应能力。

9月,国家能源局发布了《关于加强电力行业网络安全工作的指导意见》。该指南将有效推进能源产业网络安全责任制,有利于完善网络安全监督管理体系,进一步提高能源监控系统的安全保障水平,加强网络安全防护系统,提高自主创新和安全控制能力。防止和控制主要的网络安全事故,确保电力系统安全稳定运行和可靠的电源。

几项政策相继出台,但中国不是在放慢脚步,而是在不断创新。领先的网络安全和计算机化小组提出:“没有网络安全,就没有国家安全。没有信息,就没有现代化。中国将不得不从网络电力转向网络电力。”因此,2019年5月,网络安全级别保护系统2.0国家标准启动,并于2008年正式到来。

2008年,使用一般安全要求和安全扩展要求将使标准的使用更加灵活和具体。根据所使用的信息技术,不同级别的保护对象将具有不同的保护措施。例如,传统信息系统和云计算平台的保护措施不同,云计算平台和工业控制系统的保护措施也不同。为了反映不同对象的保护差异,新的级别保护法规将安全要求分为一般安全要求和安全扩展要求。

此外,还提出了共同保护要求的一般安全要求。无论级别保护对象出现的方式如何,都必须根据安全保护级别实施相应级别的一般安全要求。提出了安全扩展要求以满足定制的保护需求。级别保护对象需要根据安全保护级别,所使用的特定技术或特定应用场景来实现安全扩展要求。级别保护对象的安全保护措施必须满足一般安全要求和安全扩展要求,以便更有效地保护级别保护对象。

外交政策

当然,国内服务不仅非常关注网络安全,而且WannaCry传奇仍然在市场上传播。随着所有生活领域逐渐融入互联网,各国在网络安全领域的国家投资继续在强大的国家中得到增长。虽然它强烈支持国际战略政策的落实,但也为工业发展注入了动力。

美国

你可以说美国是当前网络中“最大的国家”。无论是网络规模,黑客数量,安全事件还是互联网行业的水平,都可以允许这个名称。硅谷已经让许多国家落后了。因此,要稳定其地位,网络的相关法律也必须与时俱进,以应对不断变化的网络形势。

2018年初,美国能源和商业商会小组委员会UU。他通过四项法案:

它要求美国能源部长里克佩里制定计划,以改善美国能源管道和液化天然气设施的物理安全和网络安全(《管道与液化天然气设施网络安全准备法案》);

他提议进行美国能源部的应急响应。 UU。网络安全领导层在助理部长层面工作(《能源应急领导法案》);

制定计划,帮助私营公用事业公司识别和使用具有强大网络安全性的强大产品(《2018网络感知法案》);

建议加强公私伙伴关系,以确保能源设施的安全(通过《公私合作加强电网安全法案》)。

这些法案“采取可行措施”确保美国能源部。 UU。能有效实施应急和安全活动,确保美国供电。 UU。安全可靠。与此同时,美国发布了一系列与网络安全相关的政策文件,以进一步加强网络安全政策的方向:

5月,美国能源部。 UU。他发起了《能源行业网络安全多年计划》以确定美国能源部的目标和计划。 UU。它将努力在未来五年内实现这些目标和计划的相应措施,以降低美国能源网络事件的风险。 UU。

12月,美国众议院能源和商务委员会发起了《网络安全战略报告》,提出了六个在线处理网络安全事件的基本概念和六个解决网络安全问题的关键点。

此外,美国有关部门还发布了其他指导性文件,包括:商务部国家标准与技术研究院(NIST)《提升关键基础设施网络安全的框架》,国家安全电信咨询委员会(NSTAC)《网络安全“登月”计划》。

此外,美国网络司令部。 UU。它将增加对五个方向的投资:政府网站安全,主动防御,外地行动,抵抗恐怖主义和基础设施以及身份管理,总预算为15.13亿美元。美国联邦国防授权法案UU。到2019年,网络安全预算大幅增加到300亿美元,并将在促进技术开发,扩大采购权,加强政府 - 企业合作,支持员工培训方面提高国家网络安全能力。并创建试点项目。

欧盟

作为世界上最大的经济共同体,汇集了许多发达国家的欧盟在网络安全方面自然不会闲置。

2016年7月6日,欧洲议会全体会议批准了第一个相关法规——《欧盟网络与信息系统安全指令》,主要内容包括:

欧盟成员国必须加强跨境管理与合作;制定自己的网络信息安全策略;建立应急响应机制,对能源,金融,交通,饮用水和医疗等公共服务等关键领域的基础服务运营商进行分类,并加强公司加强网络信息系统的安全性。提高他们防范风险和处理事故的能力。2018年5月,欧盟网络与信息系统(NIS)指令生效。欧盟层面的新法令旨在提高关键基础设施相关组织的IT安全性,同时限制对现代经济产生重大影响的搜索引擎,在线市场和其他组织。

此外,另一项已知法案于2018年5月25日正式生效,《通用数据保护条例》或GDPR。这是当前全球数据隐私保护法规中涵盖范围最广,监管条件最严格的政策。 GDPR管辖范围涵盖所有处理欧盟居民数据的公司。欧盟公司必须遵守GDPR。欧盟以外的公司在处理欧盟居民的数据时必须遵守GDPR。每次违反GDPR的行为将受到严厉处罚,最高可达2000万欧元,占全球年度营业额的4%,以较高者为准。到目前为止,由于安全原因,谷歌和Facebook等许多大公司都被GDPR“制裁”。似乎每个人都走上了“合规”的道路。

除欧盟层面的法规外,欧洲几个重要国家还出台了加强高层次设计的国家战略和系列计划。

3.德国

2016年8月,德国联邦参议院通过了一项信息安全法案,要求关键基础设施机构和服务提供商实施新的信息安全法规,否则将被处以高达100,000欧元的罚款。

2016年9月,德国联邦经济部发布了《数字化行动纲要》并制定了12项未来数字化发展措施,以吸引更多风险投资,促进中型企业的数字化转型。

2016年11月,德国启动了一项新的战略性网络安全计划,以应对针对政府机构,关键基础设施,企业和公民的越来越多的网络威胁。

2018年5月,德国联邦能源和水资源协会(BDEW)发布了《能源系统网络安全建议白皮书》,就能源系统的安全控制和通信提出了建议。

此外,德国国防部长和内政部长于2018年9月宣布,他们将在未来五年内投资2亿欧元,组建网络安全和关键技术创新办公室。该组织与美国国防高级研究计划局(DARPA)类似。推动独立网络安全技术的创新。

4.联合王国

2016年11月,英国推出《国家网络安全战略(2016-2021)》以确保网络安全的重要性,并提议英国政府投资19亿英镑以加强网络安全能力。

2017年3月,英国正式推出《2017英国数字化战略》,提出七项战略任务,其中安全数字基础设施是其首要任务。2018年6月,英国政府内阁办公室颁布了最低网络安全标准,该标准从识别,保护,检测,响应五个方面提出了建立网络安全能力的一套最低要求。和恢复。

该标准的强制性效果将鼓励英国政府部门,非政府公共机构,承包商和其他相关单位增加对网络安全的投资,并提高安全保护能力。

5.其他国家

2018年2月,新加坡议会批准《网络安全法案》加强对提供基本服务以防止网络攻击的计算机系统的保护。该法案提出了关键信息基础设施的监管框架,并明确了业主的责任,以确保网络安全。能源,运输和航空等基础设施中的关键网络安全信息已被命名为加强合作。如果关键信息基础设施的所有者不履行其义务,他将面临最高10万新元或两年监禁或两者兼罚的罚款。

以色列创新局将与以色列经济产业部和国家网络办公室共同启动一项为期三年的工业发展计划,其中包括全球影响力技术和网络安全公司的资金。创新的研发潜力,投资9000万新元。谢克尔(约2443万美元)。

.

您可以看到世界各国都在积极应对网络安全问题。中国正处于互联网发展的窗口。加强互联网数据保护,提高抵御黑客攻击的能力,将成为未来互联网发展的重要问题。随着网络边界越来越模糊,未来出现的各种混乱将越来越动荡。毫无疑问,政策体系必须进一步完善,安全产品和技术措施的进步必须跟上互联网的发展。信息安全仍然是“你可以期待的未来”。

一提到 IT 运维,大多数的同学脑海中浮现的都是:背锅、填坑、7*24小时待命、救火..

问道运维工程师背锅是怎样的体验?

只要公司业务中断了,数据丢失了,老板暴走了,这锅就得你背!

不在乎是因为中病毒,自然灾害,还是人为报复删库跑路..工作生活常态就是:

IT 运维工程师总是默默躲在设计、产品、开发背后,是成就业务稳定运行的无名英雄。一旦业务出现故障,他们就开始浮出水面,应对危机。

作为运维侠,让我们最痛苦的不是背锅,而是那些总是半夜才发生的事故,是那些深夜被钉钉起床工作的无奈。

今天是我进入运维行业的第396天,在任务最重的时期,一周五天工作两天双休,有 4 晚凌晨被钉钉电话呼醒!但是在做事故原因分析时,又发现很多都是我们能够提前预知,由于监控不到位,备份没做好导致事故的发生。

但凡因为这些原因,公司业务受损..这个锅肯定是你的了!

今天小编就跟大家分享一个非常实用的运维小工具,很大程度上帮我们避免背锅,堪称运维利器——王教授。

他可以定时针对同步的资产信息进行多维度的“健康诊断”,帮助我们发现系统安全漏洞、性能瓶颈,同时给出优化建议,达到预防隐患,及时发现问题,缩短故障初期响应时间等。你只需要登录平台打开,就可以看到系统存在问题,帮助我们大大减小了突发的运维状况!

下面小编将简单的介绍下他的使用~

配置与使用

1. 连接云服务

我们需要先在“王教授”中配置连接云服务。

详细步骤可点击链接:https://help.prof.wang/doc/e86f4172d860e889e73aaf20be5cb8f2c9c45362

当云账号与王教授平台建立连接之后,可以在情报页面中,查看到王教授平台针对资产状况进行诊断分析后的情报。

2. 查看情报

点击顶部导航栏中的情报,切换到情报的页面。

3. 在“情报”下查看情报诊断项

点开某个情报,可以在情报详情中,查看王教授给出的诊断分析以及建议。

在“情报详情”中查看资产诊断

看完介绍,是不是发现问题已经不再是问题了。“王教授”在手,再也不用担心随时随地被老板cue了!

精选诊断项

1. 服务器CPU突然飙高?

-王教授诊断项

“近 7 天的平均 CPU 使用率超过了 70%”,让你提前预知CPU的使用状况,提前做好扩容准备。

2. 网站流量突然增高?

-王教授诊断项

“带宽使用率偏高”,让你避免因为业务突增,但是由于带宽限制而影响你的业务。

3. 业务网站无法访问?

-王教授诊断项

“服务器即将到期”,让你提前续费,避免因服务器停机导致的业务网站无法访问。

4. 日志文件无法保存?

-王教授诊断项

“磁盘空间不足”,让你提前扩容磁盘空,避免由磁盘空间不足引起的数据无法写入问题。

人们经常在工作和日常生活中看到大量个性化的在线广告,但他们很少考虑这些广告如何准确地传达信息。

云计算通信和呼叫中心托管专家Vipul Srivastav说:“过去,我使用日记和电话簿记录日常活动,以便为将来保留有用的信息。有些人可能已经咨询了我的电话簿,但日记是给我的,这是个人隐私,所以我试图阻止别人看到它。

后来,我买了一部智能手机并开始加入社交网络。我使用手机将个人数据保存在云中,我认为它可以防止安全漏洞和所有不必要的访问。尽管如此,我设置密码以防止其他人访问我的数据,而其他人也会在社交网络中出现在云中。 “

他后来说:“我后来才意识到这一点。一位朋友告诉我,谷歌搜索引擎搜索了一些词后,我经常看到一些与这些词有关的广告.Gmail邮箱根据收到的电子邮件类型Facebook广告基本上来自付费客户的信息,他们的想法是向经常搜索的人展示产品,每当他们搜索相关单词时,他们可能会进入您的业务轨道。我认为其他人比我更好。获取有关产品或服务需求的更多信息。“

由于其他几个原因,人们担心采用云计算技术。

无意识地创建数据

他说:“我在网上创造了一些数据而不知道。其他人就像我一样。例如,我家附近有一家面包店。有时我在网上订购生日蛋糕。每次下订单,网站都会发出A消息表示我可以或通常在此日期要求蛋糕。蛋糕网站保存这些数据以供将来使用。这对于面包店来说是有用的信息,可以在该日期为我的产品报价。

许多公司花费更多的钱来获取更多这些数据,以便能够在适当的时间向个人客户提供定制产品。这是侵犯个人隐私和非自愿使用您的信息的一个小例子。

当公司寻求利益相关者的某些决策时,不同的时间表可以产生影响。如果发送的价格接近人们希望购买的时间,则购买的概率会增加。

为方便起见,人们可以从一个服务提供商转换到另一个服务提供商。因此,购买决定主要取决于报价和时间。很多人选择自己喜欢的产品和体验。

“数据分析有助于在强制营销的帮助下修改用户选项,”Srivastav说。 “这背后的原因是人们在不知情的情况下通过在线图像透露某些信息,并最终帮助公司衡量他们的选择。”Google网站保留的信息

他说:“我不再在报纸上了,但我开始使用在线应用程序来记录时间表和提示。后来我使用了一些我熟悉的基于云的应用程序.Google Keep就是其中之一虽然谷歌公司表示这是个人用户的私人空间,但这就是Google Keep没有看到任何广告的原因,但我不确定Google是否会跟踪我在该网站上使用的特定术语或密码。保留app。单词以在我的电子邮件帐户中显示广告。只有时间会给出答案。“

他指出,云计算的应用使人们在工作和生活中更容易,但这可能是牺牲一些隐私的便利。托管云计算应用程序的易用性和熟悉程度是前所未有的。以前没有人见过这样的应用程序和软件,但人们真的需要每天生成这么多的数据吗?互联网上的每项活动都有助于以某种方式改变一些数据。人们帮助公司在不知情的情况下更准确地预测他们的选择和决策

“那么,在某种程度上,我的需求可以直接解决,可预测区域的好处是有限的,”他说。 “我在产品或服务中寻找的好处被认为是答案。在分析了各种产品数据后,你应该得到更好的结果。

我知道市场的动态,但我不想为平庸买单。由于市场驱动的业务战略,大多数公司发现很难创新。我希望云中的数据可以表达我寻找创新解决方案的冲动,但它们只是一些不可靠的想法。 “

牺牲安全而不是方便

他说:“自从人们开始在数字空间中存在以来,已经成为危害安全和便利的习惯。这是人们的选择并接受这些条款和条件。社交网络是网络并且是共享的“先锋。然而,我通过研究和产品搜索创建的其他类型的数据更能将我定义为一个人。我真的不知道那些让我容易受到数字空间攻击的参数。我和朋友们聊了聊。在这个问题上,他们说云计算的问题仍然存在争议,但是,如果公司或服务提供商试图通过这些可预测的元素来衡量我,并提供一些我无意识选择的东西。

当我寻找更多信息时,我经常参与数字空间。当我认为数据中心已采取措施保护数据免受伤害时,云计算使我的数据更容易。社交网络是我通过图像和文本共享的另一种媒介。

我更喜欢在Twitter上抱怨服务提供商的服务质量不好,我不想向他们发送电子邮件来解决问题。有些人还选择Facebook。那么,为了方便起见会损害安全吗?我担心,因为我收到了知道我的名字,出生日期和其他有关车辆信息的公司的电话。他们想卖给我一些我不感兴趣的东西。他们通过我之前的选择和社交媒体传播历史来预测我的选择。整个社交网络是云托管服务。从其他角度来看,每个社交网站都是云托管服务。 “他说:“我在门户网站上买了一张桌子,Facebook现在向我展示了关于不同品牌椅子的广告,但我已经有了一把椅子,所以对我的需求的预测显然是错误的。据我的办公室说。人们都知道人们每天都会接触到大量不必要的信息。这些信息会导致不必要的购买。云计算与消费兼容,这也是一种不好的方式,不是吗?

信息或杂乱的数字?

他说:“当我使用新计算机时,我不得不将原始数据传输到新计算机。在此期间,我意识到有很多杂乱的信息,我从未使用或从未使用过。我把这些信息放在各处。同样,如果我创建的数据不是有用的信息,那么它肯定会占用云中不必要的空间并浪费服务器资源。“

他指出,全球数十亿人也在创造数据。大量社交媒体数据存储在远程服务器上。人们对信息的依赖性正在增加,这也导致了越来越多的数据中心。

根据IDC研究公司进行的一项调查显示,2012年全球数据中心的数量为50万,而今天它已飙升至800万个数据中心。这种高速增长令人震惊。

数据中心依赖于大量的电力来运行,高能耗对气候产生了一些不利影响。人们对此感到担忧。因为人们可以在没有云计算的情况下生活,但他们不能生活在恶劣的环境中。

不必要的数据具有一定的生命周期,必须在生命周期之外删除。清空不必要的指纹进一步减少了云计算存储空间并减少了数据中心的碳足迹。

调查结果

Srivastav说,他进行了调查,发现技术公司应该关注与云计算相关的各种未解决的问题。谷歌正在采取一些重要措施来节约能源,并正在努力减少数据中心的碳足迹。

人们已经感受到欧盟实施的GDPR法规(一般数据保护法规)的存在,现在大多数公司都在努力成为符合GDPR标准的公司。因此,公司有责任保护其用户的隐私。

很多人关心他们的个人数据。在对美国消费者的调查中。 UU。71%的美国消费者UU。他说他们担心他们的云计算提供商有时会使用他们的个人数据。 34%的人仍然不相信数字公司的隐私和安全措施。即便如此,随着GDPR等法规的出台,人们将迎来光明的未来。

Srivastav指出,在使用社交网络的情况下,人们应该更加了解他们如何使用社交网络。 Facebook可以用自己的方式理解每个人,这完全是由于他们使用的算法。人们将自己置于这个世界的方式是他们的选择,如何将个人数据放入云中已成为一种责任。 我相信生活中的许多人都在他们的计算机中发现了硬件故障,软件故障可以自己解决。但是,硬件故障本身无法解决,尤其是主板的硬件故障。主板的硬件故障非常复杂。主板硬件中的电路和芯片非常复杂。计算机主板故障只有两种类型:芯片级故障和信号级故障。

当您的计算机在维修店验证维修时,您可以反击但无法修复。原因在于此。

笔记本电脑主板问题

我们可以知道计算机主板的结构非常复杂。非专业人士不知道计算机主板的故障在哪里,也不知道如何解决。当您的计算机主板硬件出现故障时,肯定会将有缺陷的计算机带到计算机维修店检测故障。修理厂检测到计算机的故障不是一目了然,而是通过万用表,电流表和焊接设备。根据维护经验,万能表可以直观地检测市场上90%的计算机故障。许多主板电路互锁,一个电路连接并与许多电路和芯片相关。维护人员只能在出现明显的故障结果之前进行“商业”维修。事实上,电脑的检测是为了修理电脑,在很多情况下,当电脑维修店给你报价时,其实电脑已经修好了,如果你选择不修的话,维修店它肯定会让您的计算机从主板故障中恢复。在某些情况下,它根本无法恢复,因为我们在启动文档时会谈论它。计算机故障中存在芯片级故障和信号级故障。计算机主板上正在移动的芯片和信号将受到严重影响。

当您的计算机在维修店验证维修时,您可以反击但无法修复。原因在于此。

新的高端电脑主板芯片集成度非常高

现在计算机主板硬件芯片的新集成度很高,CPU主板和内存都集成在一起,有什么结合?在工作人员修理您的计算机并引用它之后,您决定不对其进行修复。一些维修人员心里不是很好,他可以很容易地将电流表调到40V,所以他的主板几乎被丢弃了。当您的计算机进入商店时,它将在没有屏幕的情况下启动。当它启动时,没有屏幕。当您将计算机切换到下一个电脑维修店进行维修时,您会被告知主板短路并且电流很大,而且主板被丢弃或者“维护成本高的关键是您无法找到维修店,因为您的计算机没有启动。

当您的计算机在维修店验证维修时,您可以反击但无法修复。原因在于此。

电脑主板不良

每个人的电脑都坏了。简而言之,它需要维护。维护需要花钱。这取决于花钱的计算机商店。我建议您在计算机出现故障时不要盲目选择维修店。选择一个大商店和一个技术上合理的商店,商家将检测到您的计算机的故障并引用您,您可以提供优惠的价格优惠。但最好不要说它没有被修复,因为投机者脸上没有痕迹,心脏与腹部分离。您不知道计算机工作人员的心态是否开放,我不知道它是否会损坏您的计算机主板。因此,最好不要更换电脑维修业务,因为我必须对有缺陷的电脑进行第二次和第三次维修,我见过这些情况太多了。 并非所有工作负载都适用于云,这意味着传统数据中心仍然占有一席之地。但是,本地基础架构必须与IaaS和SaaS等按使用付费模式竞争。出于这个原因,戴尔,思科,联想和HPE等厂商正在推动一种名为“灵活消费”的新IT模式。

虽然灵活消费及其特定产品可能因供应商而异,但总体目标是为本地硬件和软件实施按使用付费模式。

数据中心/IT

灵活消费的基本概念

在硬件层面,灵活消费的主要思想是降低硬件投资的成本。这里的重点是首先确定最小或参考容量,然后确定一定量的额外容量以支持最大增长或使用。

这也可以定位为混合云,允许用户在将数据中心连接到公共云提供商的同时访问类似于云的本地硬件。然后,公司将为参考容量支付固定成本,并为使用的任何额外容量支付可变成本。

此处安装的设备包括:自动化工具,用于监控和衡量支持计费和服务质量的能力。公司可以根据实际使用模式随时调整基准和额外容量,并相应调整计费。这意味着公司只按时支付固定的最低费率,并为额外的容量支付额外的经常性费用。

一些最着名的产品包括HPE GreenLake,Dell Flex On Demand,Cisco OpenPay和Lenovo TruScale基础设施服务,但供应商可能无法在整个硬件产品组合中提供灵活的消费模式。

在传统的IT支出模型中,公司最终负责软件许可证管理:确定哪些软件工具适合以及需要多少许可证。忽视许可证可能会导致公司失去重要功能,迫使公司急于添加许可证,甚至面临违反许可证的风险。

灵活的消费使软件许可成为一个更加协作的过程,并允许公司随着时间的推移调整软件需求,允许组织实施更实惠的集体软件许可结构。

所有SaaS产品都遵循某种类型的灵活消费模式,允许公司使用该软件而无需安装或维护应用程序。公司不需要处理许可证,他们只需支付帐户或条目的数量或软件服务完成的工作量。示例包括ServiceNow Now Platform和SAP Concur。

灵活消费的利弊

灵活消费模式的最大好处是降低风险。传统上,资本密集型IT投资对许多公司来说都是有风险的。这种投资涉及大量资金,商业领袖应该知道投资将提供预期的结果。这种风险水平往往会抑制新技术和创新技术的部署,同时使公司面临落后或失去竞争力的风险。灵活的消费模式可以消除其中一些潜在风险并减少财务障碍。公司可以获得相同数量的设备,仅支付相对较小的容量,然后在一段时间内根据需要使用额外的资源,而不是直接购买一定数量的设备。

灵活的消费模型还简化了成本控制。在传统的IT采购中,在公司简单地部署设备之后,它需要大量额外的工作和监控来确定商业应用程序如何使用基础设施。从商业角度来看,当领导者希望技术提供新的或未经证实的功能时,灵活的消费模式会更具吸引力。

在供应商的灵活消费模型中,关键要素是监控和测量工具,它们提供公司的详细快照,详细说明容量的消耗方式以及相关的控制器。成本分配和控制当然不是一个新概念,但它通常与灵活的消费模型相关联。

对于灵活消费,最困难的方面是改变业务和IT领导者的心态。从Capex搬到Opex可能是一个挑战。灵活消费也是公司的突破,因为公司看待IT角色的方式将从根本上改变。不寻常,不明确或不可预测的使用模式可能会导致这种支出模式的利用率问题和意外账单。

幸运的是,托管主机和云计算等技术的成功使基于消费者或按使用付费的IT模型变得可行,这使得切换到此模型变得更加容易。 到2025年,智能技术将渗透到所有家庭,所有组织,全球58%的人口将能够享受5G网络,14%的家庭将拥有“家用机器人”,97%的大公司将采用人工智能,智能终端的个人助理将覆盖90%的人口。

以下是华为在2025年预测的十大主要趋势:

1,是一台机器,也是一个家庭

世界上14%的家庭将拥有自己的管家机器人。

随着材料科学,人工感知智能和网络技术(如5G和云)的不断发展,将出现各种机器人,如护理机器人,仿生机器人,社交机器人和清洁机器人等。清洁,教育和卫生服务行业。一种新的人类生活方式。

2,超级视力

使用VR/AR技术的公司将增长到10%。

5G,AR/VR和机器学习等新技术带来的超级视觉将帮助我们克服空间,外观和时间的限制,并看到赋予人类新功能的新事物。

3,零搜索

智能个人终端助理将覆盖90%的人口。

通过受益于人工智能和物联网技术,智能世界将简化搜索行为和搜索按钮,为人们提供更方便的生活体验:从过去,您将找到信息来积极地找到它;在将来,您无需点击按钮快递您的需求,桌子,椅子,电器,汽车将与您交谈。

4.理解“我”的道路

C-V2X(Cellular Vehicle-to-Everything)蜂窝网络技术将整合到全球15%的车辆中。

智能交通系统将行人,司机,车辆和道路连接在一个统一的动态网络中,可以更有效地规划道路资源,缩短应急响应时间,并可以规划零拥堵交通和道路交通。虚拟紧急通道。

5,该机专用于三高

每10,000名制造员工将使用103台机器人。

自动化和机器人技术,特别是人工智能机器人,正在改变我们的生活和工作方式,他们可以处理高风险,高重复和高精度的工作,而不必休息或犯错误,这将大大增加生产力和安全性。性别今天,智能自动化广泛应用于建筑,制造和医疗健康领域。

6,人机合作

97%的大公司将采用人工智能。

人工智能,云计算和其他技术的整合将极大地促进未来创新型社会的发展:试验和错误创新的成本将降低;保证原始和现实的专业精神;人类的工作也将由机器协助。丰富

7,无摩擦通讯

商业数据的使用率将达到86%。

随着人工智能和大数据分析的应用和发展,公司与客户之间的通信以及多语言通信将变得无摩擦,因为准确的信息到达并且人们可以更容易地理解和相互信任。共生经济学

云技术将被全球所有公司使用,基于云技术的应用程序的使用率将达到85%。

无论它们在何处,如果语言相关或文化相似,数字技术和智能功能在平台模型中逐渐被用于世界各地的所有生活领域。所有公司都有机会分享全球生态资源,并在开放合作中创造高价值的智能商业模式。

9.5G加速

全球将部署6500万个5G基站,为28亿用户提供服务,58%的人口将享受5G服务。

对高带宽,低延迟和广泛连接的需求正在推动5G的加速商业化,这将渗透到各行各业,并且比我们想象的更快到达。

10.全球数字治理

全球年度存储数据量将高达180ZB。

触动智能世界遇到了新的阻力和挑战。华为敦促全球加快建立统一的数据标准和数据使用原则;并鼓励促进第三方数据监管机构遵守隐私,安全和道德规范。 2019年8月14日,中国互联网协会互联网安全产业发展中心和工业和信息化部(工业和信息化部信息中心)启动联合举办第20届中国百强企业100强企业会议和百强企业高峰论坛。中国互联网公司排名前100位2019名。名单上排名前十的公司(按分类顺序排列):阿里巴巴,腾讯,百度,京东,蚂蚁金融,网易,美国使命评论,今日新闻,360和新浪。

2018年和2019年中国互联网百强企业的比较分析

与2018年推出的前100家互联网公司名单相比,2018年有29家公司倒闭,29家新公司被引入。名单的排名发生了很大的变化:其中,搜狐公司从2018年的第七位跌至前十位的第一位,新浪公司从第六位跌至第十位。

根据信中公布的信息

名单上的公司,除了一些知名公司外,大部分都在专业领域,因此,对于这个名单,所有这些都是意见问题,所选公司也关注排名的变化。观众对列表等的质疑也引起了共鸣。本文不分析两年清单中的变化,选择权限和行业变化反映在清单中的变化。

中国百强互联网名单获得高度授权

互联网业务评估的前100个指标包括公司规模,盈利能力,创新,增长,影响力和社会责任的核心指标。

为了评估的目的,互联网公司申报的关键条件是:收入主要通过互联网业务,收入来源或运营总部主要在中国大陆,控制集团公司参与集团超过50%,2018年互联网业务收入超过1亿元。

对于参与公司的数据,根据公司的声明,进行严格的核查,检查所列公司的财务报告,拟议的招股说明书,审计报告,纳税申报表,第三方研究报告和平台数据点监控,以及公司的营业执照。严格核实情况,核实业务主要类型,企业数据的真实性和准确性,企业诚信和法律合规性。它在公平,公平和客观中立方面具有权威性。

因此,具有可靠综合业绩的公司,如营业收入和商业运营指标,可能会入围。在行业竞争激烈和激烈的情况下,与2018年和2019年名单上的公司相比,连续两家公司名单上有71家公司,除了那些拥有高级公司的公司。这并不容易,尽管有些公司在名单排名上有一定程度的波动。但是,能够入围并列入名单是一个很好的品牌。百强互联网公司的总体实力

据公布的消息,2018年,百强互联网公司的互联网业务总收入达到1.72万亿,互联网业务收入增长了50.6%。营业利润总额为270,171百万元,比去年同期增长82.6%。 83家公司实现盈利,11家公司盈利超过40%。阿里巴巴和腾讯的两大互联网业务收入占前100家互联网业务总收入的25%以上,营业利润占总收入的近60%。

2017年,百强互联网公司的研发投入超过1000亿元,达到1060.1亿元,年均增长41.4%,平均研发强度达到9.6%,其中比中国研发支出投入强度高出7.48个百分点;研发人员达到197,000人。研发人员占19.4%,成为创新型高科技人才的聚会场所。

2019年,百强互联网公司的互联网收入达到2.75万亿元,占2018年百强互联网公司互联网收入超过1万亿元,占8 ,8%的中国数字经济和14%的数字经济。 %,推动数字经济增长近2个百分点,已成为中国互联网产业发展的重要支撑。

2019年,百强互联网公司研发投入1538.70亿元,同比增长45.1%,平均研发强度超过10%,几乎达到8个百分点高于中国研发支出的投资强度。从研发强度分布来看,40家公司的研发强度超过10%,4家公司的研发强度在30%至35%之间。

从商业收入增长,营业利润和研发投入的角度来看,互联网公司将继续在商业设计,5G应用,人工智能,云计算等方面占据一席之地。大数据,安全等领域。投资至关重要。研发投入主要是由于研发团队,特别是高层次研发人才的投入,将会加剧。研发投入没有特定的比例,也没有可持续性。

当然,也有一些解释认为整个互联网公司的研发投入甚至低于华为研发的总投资。从这个意义上说,比较研发投入的会计水平,华为的商业特征和互联网业务的差异更有价值。否则,它是一个简单的数据比较。

前100家互联网公司名单的变化

2018年,前100家互联网公司中有29家退出。除了金山软件和凤凰网之外,其他27家公司没有进入2019年的名单,除了2019年可能没有宣布的一些因素。此外,我们可以看到这些公司在2018年排名第50位。